この記事は、当社の 同名のウェビナーシリーズ のハイライトをまとめたブログシリーズの一部です。このウェビナーシリーズでは、NERC CIP-015の専門家たちが、電力事業者の内部ネットワークセキュリティ監視(INSM)の取り組みに関する知見や現場での教訓を共有しています。

NERC CIP-015はもはや単なる理論上の課題ではありません。多くの電力会社において、認識から実践への移行はすでに着々と進められています。

本シリーズの第2回ウェビナーでは、INSMの導入プロセスのさまざまな段階にある数十社の公益事業会社および独立系発電事業者(IPP)の現状を踏まえた知見を共有しました。導入を始めたばかりの組織もあれば、すでにCIP-015-1の監査対応が完了している組織もありますが、いずれの組織も、CIP-015-2で拡大された適用範囲への対応はまだ整っていません。

現在の状況を整理し、CIP-015-2によって何が変化するのか、そして規制対象事業者が成功に向けてどのように準備すべきかを見ていきましょう。

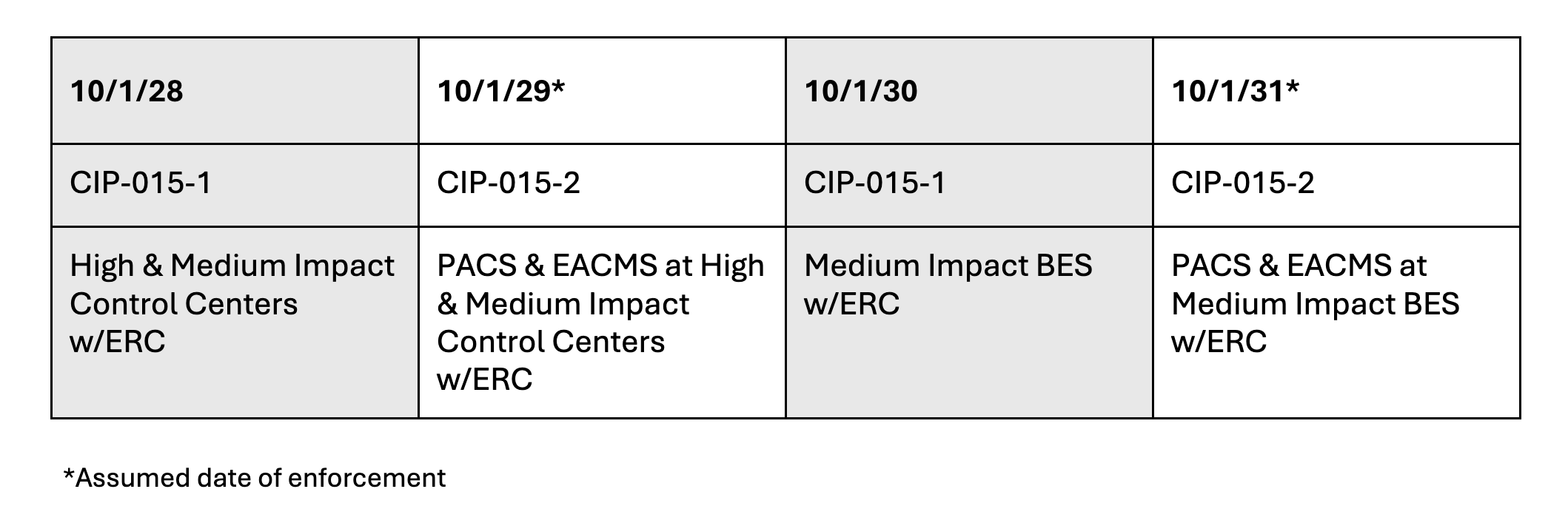

CIP-015-1 および CIP-015-2 の適用開始予定日

長年の策定作業を経て、CIP-015-01は2025年6月末にFERCによって承認されました。 実施スケジュールでは、まず制御室に重点を置いた段階的なアプローチが示されている。しかし、電力会社との話し合いにおいて、最も混乱を招いている点の一つがスケジュールに関するものである。その理由としては、(a) 異なる期限が適用される事業体の種類が非常に多いこと、および (b) まだ未確定である015-2規格の改訂により、さらなる期限が追加されることなどが挙げられる。

他のNERC CIP規格と同様、施行日までに準拠する必要があります。要点をまとめると、015-1および015-2の施行日は以下の通りです:

NERC CIP-015-1 の期限

015-1に限定して言えば、期限は2028年10月と2030年10月です。最初の期限は、外部ルーティング通信(ERC)を備えたすべての中・高影響度制御センターに適用されます。その2年後には、ERCを備えたすべての中影響度BES、変電所、および中規模発電施設にも適用範囲が拡大されます。 実際には、低影響施設に比べ、中影響の発電施設はそれほど多くありません。しかし、これらの施設はINSMの導入に最も時間がかかるため、対応を先延ばしにしないでください。低影響およびIBRカテゴリー2の資産は、現時点では対象外ですが、将来的な対象範囲の拡大については業界内で議論が続いています。

NERC CIP-015-2 の期限

CIP-015-2の2029年および2030年という期限は、現時点ではあくまで予測に過ぎません。FERCが改訂基準を承認するまでは、正確な日程は確定しません。ここで一つ覚えておいていただきたいのは、設計、調達、導入、統合といった作業を考慮すると、遠く感じられる日程もあっという間に迫ってくるものだということです。

CIP-015-2 および「CIPネットワーク環境」

CIP-015-2は、電気セキュリティ境界(ESP)内における従来の監視の範囲を超えて可視化要件を拡大し、以下の2つの資産クラスを明確に焦点としています:

- EACMS(電子アクセス制御・監視システム)

- PACS(物理的アクセス制御システム)

両者とも適用対象になると予想されていたものの、実際の運用状況は決して単純なものではありません。主な課題の一つは、いわゆる「CIPネットワーク環境」です。これは、NERCが現在適用対象となっている範囲を説明する際に用いる用語です。聞き覚えがないと思われるかもしれませんが、それはNERCの公式用語集には掲載されていないためです。この区別は重要です。

実際には、CIPネットワーク環境には以下が含まれます:

- ESP内の資産

- EACMS

- PACS

- 関連する通信およびトラフィックの流れ

ただし、ネットワークセグメントを共有しているだけで、それ以外の点で関連性のないシステムは、トラフィックや機能的な依存関係によって対象範囲に含まれる場合を除き、自動的に含まれるわけではありません。ここがややこしいところです。

規模が大きく成熟したプログラムでは、これらのコンポーネントが分離されていますが、多くの公益事業会社や独立系発電事業者(特に小規模または成熟度の低いプログラム)では、CIP-015-2を念頭に置いて設計されていない環境が存在します。こうした環境では通常、リソースが共有されており、ESPの外側に複数の要素が1つのDMZ、あるいは複数の論理DMZ内に配置されています。 合併、買収、新技術の導入、新たなセキュリティ指針などにより、時間の経過とともに複雑さは増大していきます。何が何と通信し、その理由や通信経路を把握することが、真の課題となります。結果として、特にPACS内において、この規格によって整理を迫られるデバイスやトラフィックが至る所に散在することになります。

PACS:CIP-015-2の核心的な課題

CIP-015-2について議論する際、常に疑問が投げかけられる分野があるとすれば、それはPACSです。比較的予測しやすいアーキテクチャを採用することが多いEACMSとは異なり、PACS環境には以下のような要素が含まれる場合があります:

- カードリーダー、コントローラー、カメラ、および入退室管理システム

- 物理的セキュリティ境界(PSP)および対象範囲外のエリアを保護する共有システム

- バックエンドネットワーク

- IP対応デバイスと非IPデバイス

PACSには多種多様なコンポーネントやアーキテクチャが存在するため、監視対象の範囲や監視方法を明確に定義することが困難になる場合があります:

- その境界線をどこに引くべきでしょうか?

- 実際に対象となるデバイスとトラフィックはどれですか?

- カメラも対象になりますか?もしそうなら、どのカメラですか?

ここには近道はありません。徹底的なアーキテクチャの見直しが不可欠です。一部の組織にとっては、レガシーシステムにINSMモニタリング機能を追加しようとするよりも、PACSを置き換えたりアップグレードしたりするほうが、より容易で費用対効果が高い場合もあります。

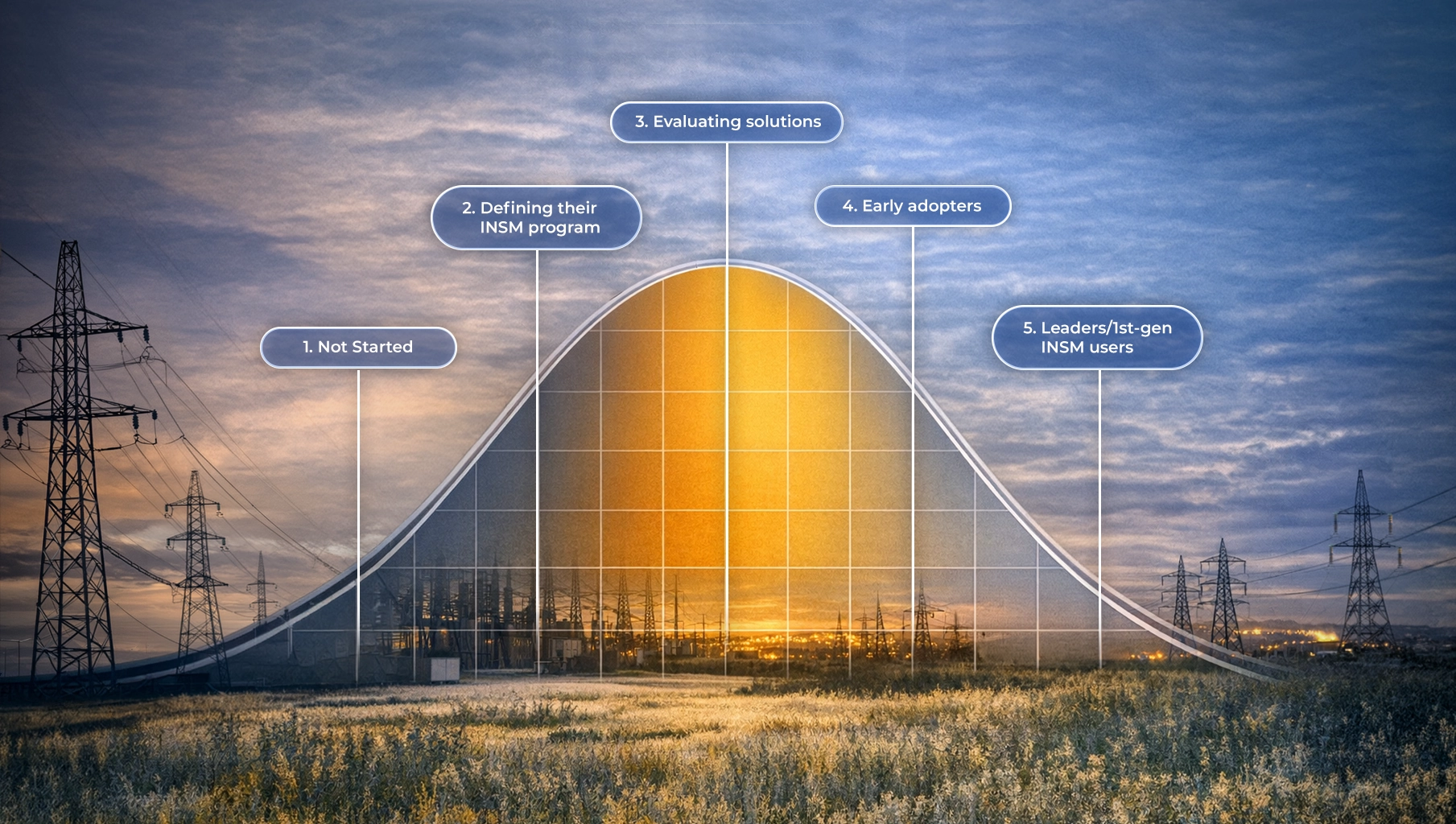

現在、INSMを導入している公益事業会社の多くはどのようになっているか?

業界全体を見渡すと、公益事業会社は概ね以下の5つの段階のいずれかに分類されます:

- まだ開始されていません

- INSMプログラムの定義

- 解決策の評価

- 早期導入者

- リーダー/INSMの初期ユーザー

分布は典型的なベルカーブを描いており、プログラムの定義と ソリューションの評価の間に最も大きな集中が見られます。これは健全な傾向です。つまり、組織が早い段階から関与し、適切な質問を投げかけ、単なるチェックリストの消化にとどまらない思考を行っていることを意味します。また、多くの組織が、INSMは単発のプロジェクトではなく、進化し続けるプログラムであることに気づき始めていることも示しています。

現在、先行導入企業は、CIP-015の要件に基づいて選定した最初のINSMソリューションを導入している段階にあります。特に今、業界のリーダー企業と連携することは非常に興味深いことです。彼らは第一世代、あるいは場合によっては第二世代のINSMソリューションを導入済みであり、現在、新しい規格に照らしてその再評価を進めています。 公益事業業界、特にNERC CIPコミュニティにおいて特筆すべき点は、リーダー企業やアーリーアダプターが、業界の他の企業を積極的に牽引し、自らが経験した失敗や確立したベストプラクティスを惜しみなく共有しようとする姿勢にある。

INSMの導入:段階的に進める(そして事前に計画を立てる)

INSMの導入を成功させるには、一朝一夕ではいきません。技術の評価に入る前に、以下の重要な検討事項があります。

- このプロジェクトに関与すべきステークホルダーは誰ですか?

- どこから始めますか? まず、制御センター、変電所、対象外のサイト、それとも実験室に導入しますか?

- すべてを網羅して100%の可視性を確保するのか、それともリスクベースのアプローチを採用するのか?

- INSMを導入するためのインフラは整っていますか?

- ネットワークタップ、SPAN、RSPAN、それともERSPANを使用する予定ですか?

- コンプライアンスの証拠を含むINSMデータを、どのように管理する予定ですか?

- INSMは、御社のNERC CIPプログラムおよびセキュリティスタック(統合)にどのように組み込まれるのでしょうか?

避けるべきよくある落とし穴

北米各地のNERC規制対象の電力会社との実務経験から、適切な心構えさえあれば電力会社が回避できるいくつかの落とし穴に、私は繰り返し直面しています:

1. 複雑さを過小評価すること。これは 単なる「センサーの設置」ではありません。INSMには、OT、IT、ネットワーク、物理的セキュリティ、コンプライアンスの各チーム間の連携が不可欠です。予期せぬ事態が発生することを想定し、それに対する対策を講じておく必要があります。

2.チェックリストに依存したコンプライアンス。 規格の目的を理解せずに、単に規定通りのチェックリストに頼る だけでは、不備が生じ、将来的に監査上のリスクを招く恐れがあります。

3. データ管理の軽視。 前回のウェビナー(こちらからご覧いただけます)では、CIP-015におけるデータ管理の重要な役割について議論しました。 データの保存、検索、報告、および監査証拠は極めて重要です。PCAPやログを効率的に作成できない場合、コンプライアンス対応はすぐに困難なものとなります。

4. 開始が遅すぎる。設計 サイクル、調達、サプライチェーンの遅延、人員不足などが重なり合う。開始が遅れると、ほぼ間違いなくストレスが生じる。

NERC CIP-015-1 および 015-2 に関する最終勧告

今見ていることをすべて要約して、いくつかの提言にまとめるとすれば、次のようなものになるでしょう:

- 今すぐ始めましょう。現実的な制約を考慮すると、締め切りは見た目よりも迫っています。

- 単なるコンプライアンスではなく、目標に焦点を当てましょう。INSMは、単に監査人の要求を満たすだけでなく、セキュリティ体制を強化すべきです。このプログラムは長期的に運用していく必要があるため、最初から適切に設計しておくことが重要です。

- CIP-015-2は、まだ完全に承認されていなくても、 その対応を計画しておくべきです。今日下されるアーキテクチャ上の決定の多くは、後になって撤回するのが困難になるからです。

最後に、単なる製品ではなく、パートナーを選ぶことが重要です。経験は大きな意味を持ちます。私はキャリアの大半をベンダー側ではなく顧客側で過ごしてきましたが、特にキャリアの初期には、ベンダーとの真のパートナーシップの価値を過小評価してしまうことがありました。このような困難な新たな要件に直面したとき、それを解決するために頼れるベンダーが必要となるのです。

ここで取り上げた内容についてさらに詳しく知りたい方は、ぜひウェビナーのアーカイブ動画をご覧ください。あるいは、私や当社のNERC CIP専門家との面談をご希望の場合は、お気軽にお問い合わせください。皆様のお力になれるよう、心よりお待ちしております。

.webp)