中東地域のお客様およびパートナーの皆様へ

詳細情報重要:Nozomi Networks お客様であれば、本レポートに記載されている脆弱性や脅威をカバーすることができます。 アセット(資産)インテリジェンスそして スレット(脅威)インテリジェンスLabsチームによって弊社のプラットフォームに組み込まれています。

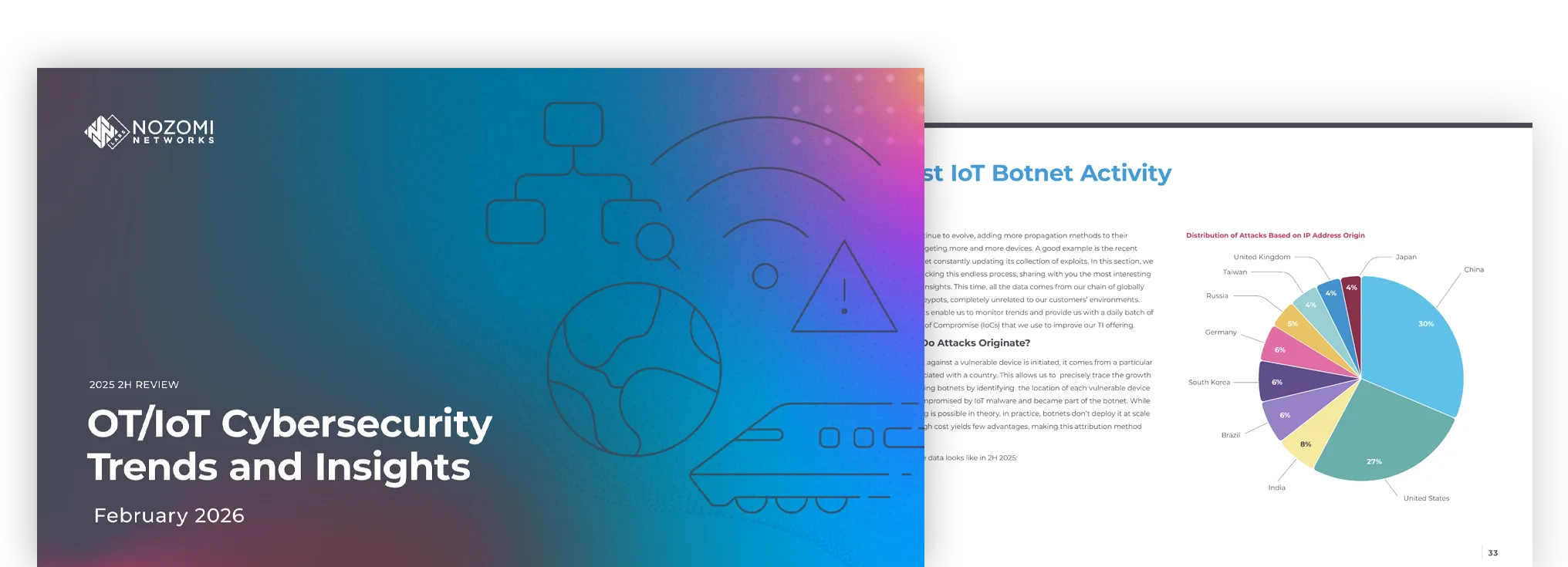

年2回、Nozomi Networks 、世界中に分散したハニーポット、無線監視センサー、受信テレメトリ、パートナーシップ、スレット(脅威)インテリジェンス リソースからなる広範なネットワークを活用し、IoT を評価します。本レポートのデータは、ハニーポットで捕捉されたIoT 活動を除き、すべて参加Nozomi Networks 匿名化されたテレメトリに基づいています。

以下は、2025年下半期を対象とした最新レポートのハイライトです。

レポート概要:

OT/IoT の盲点を取り除き、限られたリソースを最大限に活用し、オペレーションの回復力を高め、ビジネスリスクを低減するために、防衛担当者が取るべき具体的な行動を紹介します。