多くの電力会社や発電事業者がNERC CIP-15-1内部ネットワークセキュリティ監視(INSM)プログラムを開発する際に直面する共通の課題は、INSMシステム自体の分類である。 CIP-015-1の下では、INSMシステムは保護対象サイバー資産(PCA)、電子アクセス制御・監視システム(EACMS)、あるいはBESサイバーシステム情報(BCSI)といった単一の資産タイプとして事前に分類されていません。 代わりに、責任主体は、INSMシステムを自社のNERC CIPプログラム(CIP-002およびCIP-011プロセス)に照らして評価し、設置場所、機能、および処理するデータに基づいて適切な分類を決定する必要があります。

INSMシステムの分類は、コンプライアンス維持に必要な労力に大きく影響する。適切に設計されたINSMプログラムには、組織がシステムを分類した方法と理由を明確に説明すべきである。本稿では背景、根拠、推奨事項を提示するが、最終的には各組織が独自の分類を決定しなければならない。

頭字語の正体とは?BCSI、EACMS、PCAの定義

NERCは、公式のNERC CIP用語集において、これらの分類をそれぞれ定義しています。

- BESサイバーシステム情報(BCSI):BESサイバーシステム(BCS)への不正アクセスやセキュリティ脅威を引き起こす可能性のある、BCSに関する情報。 BESサイバーシステム情報(BCSI)には、単独では脅威とならない、またはBCSへの不正アクセスを可能にするために使用できない個々の情報は含まれません。これには、デバイス名、文脈のない個別のIPアドレス、電子セキュリティ境界(ESP)名、またはポリシー声明などが含まれますが、これらに限定されません。

- 電子アクセス制御または監視システム(EACMS):電子セキュリティ境界またはBESサイバーシステムに対する電子アクセス制御または電子アクセス監視を実行するサイバー資産。これには中間システムが含まれる。

- 保護対象サイバー資産(PCA):同一電子セキュリティ境界(ESP)内で最高影響度のBESサイバーシステムに属さない電子セキュリティ境界内またはその上で、ルーティング可能なプロトコルを用いて接続された1つ以上のサイバー資産。保護対象サイバー資産の影響度評価は、同一ESP内の最高評価BESサイバーシステムと同等である。

ロケーション、ロケーション、ロケーション:ESPの内側か外側か?

資産分類における最初の考慮事項は、INSMシステムとその構成要素の設置場所である。INSMシステムがESP内に設置されている場合、それはEACMSまたはPCAのいずれかとなる。

INSMシステムがESPの外部に配置されている場合、それはEACMSまたはBCSIストレージ場所のいずれかとなる。

INSMシステムの異なる構成要素はESPの内側または外側に配置される可能性があり、これにより各構成要素ごとに異なる分類が生じる可能性がある。

BCSI分類を検討すべきタイミング

INSMシステムをBCSI保管場所として分類すると、EACMSやPCAと比較して適用されるNERC CIP要件が最も少なくなり、組織にとってコンプライアンス負担が最小限となります。これはESP外のINSMシステムにのみ適用可能な選択肢です。

BCSIは通常、デバイス分類ではなくデータ分類である。INSMシステム自体はBCSIではない。むしろ、同システムが収集・保存する情報が通常BCSIに該当する。NERCはBCSI保管場所を参照しており、これはINSMシステムに対する有効な分類である。この参照はCIP-011-3 R1 Part 1.1「事業体の情報保護プログラムにおいてBCSIを収容するために特定された保管場所」に記載されている。

INSMシステムはEACMSとして機能しない

INSMシステムが当該事業体に対して電子アクセス制御機能または電子アクセス監視機能を提供しない場合、当該システムはEACMSとして分類されるべきではない。多くの場合、INSMはCIP-005、CIP-007、またはCIP-10の要件を満たすことができない。たとえこれらの要件に関連する情報を含むデータフローを収集する場合であっても同様である。

例えば、INSMシステムはCIP-007-6 R4 Part 4.1で要求される通り、成功したログイン試行と失敗したログイン試行の一部を検出する可能性がある。しかしながら、それらの要件を満たすように機能するシステムとして定義されていないINSMシステムは、EACMSとは見なされない。

EACMS要件は、INSMが機能するネットワークレベルではなく、資産またはシステムレベルで定義されることが多い。例えば、CIP-007-6 R4 パート4.1では次のように規定している:「BESサイバーシステムレベル(BESサイバーシステムの機能ごとに)またはサイバー資産レベル(サイバー資産の機能ごとに)でイベントをログに記録すること」。

INSMシステムはBCSIの保管場所として機能する

INSMシステムは、ESP内部からのIPアドレス、デバイス識別子、通信パターンを含む詳細なネットワークトラフィックフローデータを収集・保存します。さらに、INSMシステムは通常、BCSトポロジーや運用上の動作に関する知見を提供します。これらの機能はBCSIの定義と合致します。

INSM CIP-015-1 R3の要件は、CIP-011-3 R1 パート1.2に概説されているデータ保護要件と密接に整合する:「機密性の侵害リスクを軽減するためのBCSIを保護し安全に扱う方法」。

NERC、EROおよび産業界によるBCSI分類への支援

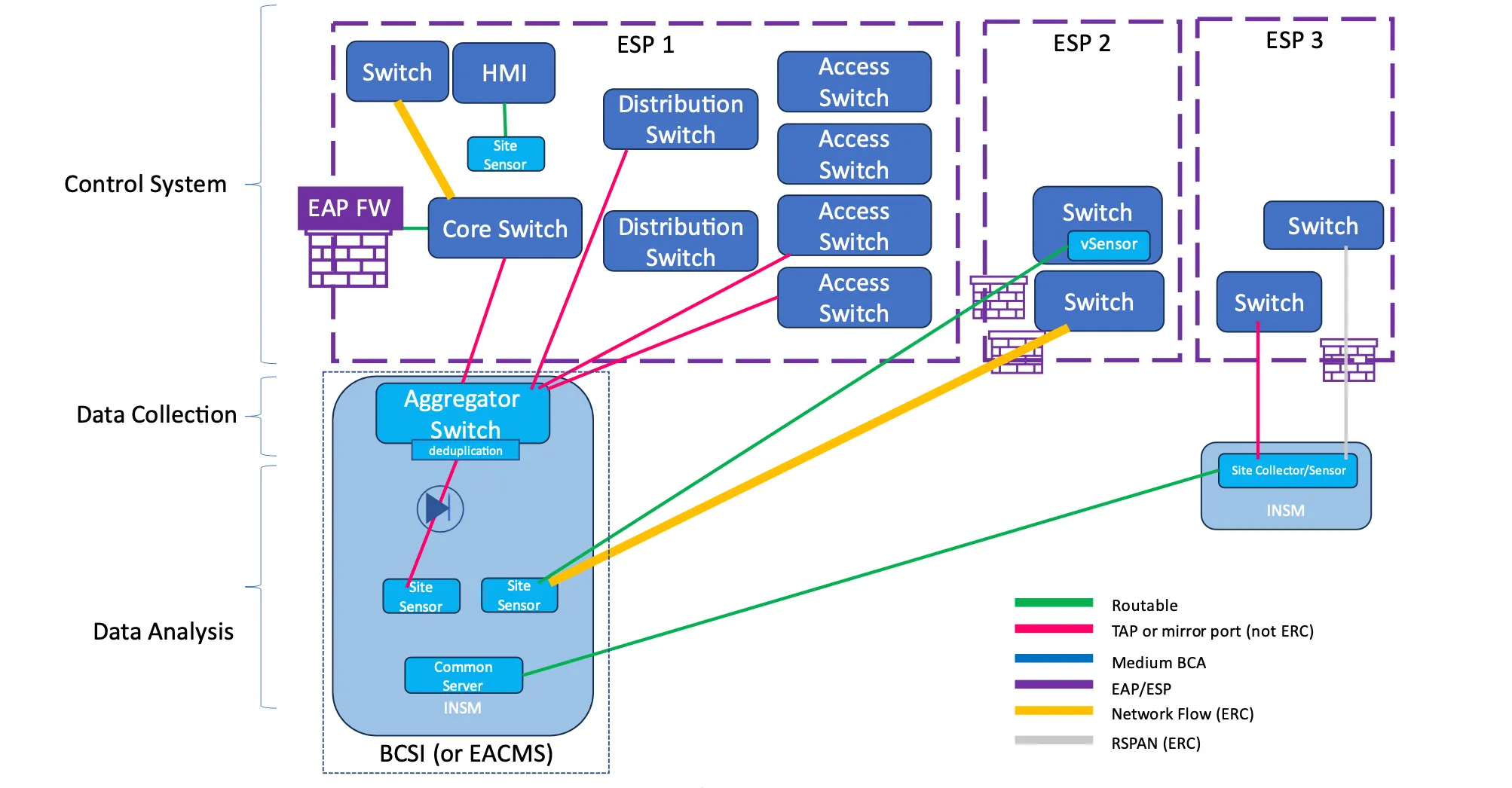

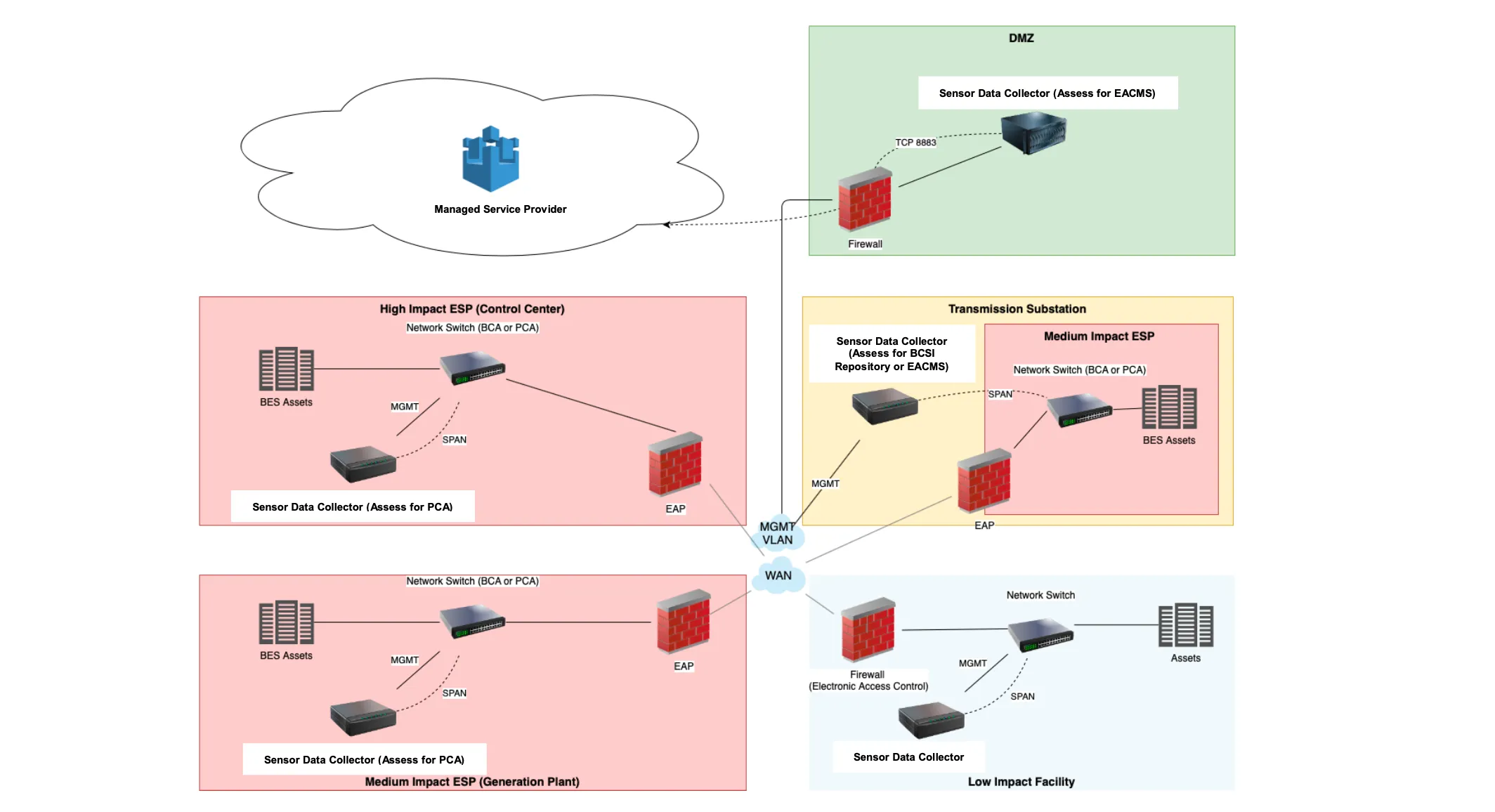

CIP-015-01起草チームは、プロジェクト2023-03 INSM成果物の一環として、技術的根拠におけるBCSI分類の支援を提供しました。これには、BCSI分類を参照する言語および参照アーキテクチャが含まれます:

責任主体が有する既存のプロセスを参照し、INSMシステム及びその構成要素がPCA、EACMSに該当するか、あるいはBESサイバーシステム情報(BCSI)保護に必要な保護措置以外の適用が免除されるかを判断すべきである。

EROエンタープライズCMEP実践ガイド(ネットワーク監視センサー、集中型コレクター、情報共有向け)は、BCSI分類もサポートしています:

北米送電フォーラム(NATF)も、そのINSM実施ガイダンスにおいてBCSI分類を支持している。

当該事業体は、INSMシステムを自社のCIP-002およびCIP-011プロセスに照らして評価し、当該システムがEACMSまたはBCSIリポジトリと見なされる可能性があるかどうかを判断しなければならない。

EACMS分類を検討すべきタイミング

EACMS分類は資産分類監査リスクが最も低い一方、コンプライアンス上のオーバーヘッドが最も高い。EACMS資産は3つの選択肢の中で最も多くの適用要件を有する。さらに、ESP外のEACMSにはBCSI情報が含まれる可能性が高く、追加要件が生じる。EACMS指定はESP内外に存在できるため、最も高い設置場所の柔軟性を提供する。

INSMシステムはEACMSとして機能する

INSMシステムは、ESP境界またはESP内部におけるネットワークトラフィックを監視する。このトラフィックには、アクセス試行、悪意のあるコード、その他のEACMS要件の可能性が含まれる。INSMがこのネットワーク活動を捕捉する場合、それはEACMSとみなされるべきである。

CIP-005-7およびCIP-002-5.1aにおいて、NERCはEACMSを広く定義し、アクセスを制御または監視するシステムを含める。これには侵入検知システムおよび類似の監視技術が含まれる:

- CIP-002-5.1aには「電子アクセスポイント、中間システム、認証サーバー、セキュリティイベント監視システム、および侵入検知システム」が含まれる。

- CIP-005-7には「ファイアウォール、認証サーバー、およびログ監視・アラートシステム」が含まれます。

NERC、ERO及び産業界によるEACMS分類への支援

CIP-015-01起草チームは、プロジェクト2023-03 INSM成果物の一環として、技術的根拠におけるEACMS分類の支援を提供した。

EROエンタープライズCMEP実践ガイド(ネットワーク監視センサー、集中型コレクター、情報共有向け)は、EACMS分類もサポートしています:

センサーが特定の電子アクセスおよび/またはアクセス監視活動を行う場合、CMEP職員はそれを電子アクセス制御または監視システム(EACMS)の可能性があると評価し、特定の影響レベルに関連する要件の対象とすべきである。

NATFINSM実施ガイダンスはEACMS分類をサポートします。

PCA分類を検討すべきタイミング

INSMシステムがESP内に存在する場合、PCAとして分類され、EACMSに比べてコンプライアンスのオーバーヘッドが大幅に低減される。PCAは、ハイウォーターマーク原則に基づき関連付けられたBCSのうち、最も影響度の高いレベルに関連する要件の対象となる。

INSMシステムはESP内部でPCAとして機能する

ESP内部において、INSMはBCSIとは見なされない。この分類はESP外部にのみ存在する。前述の通り、INSMはEACMSとして機能しない。この結果、INSMシステムはPCAとして分類するのが最適である。

NERCおよびEROによるPCA分類のサポート

CIP-015-01起草チームは、プロジェクト2023-03 INSM成果物の一部として、技術的根拠におけるPCA分類の策定を支援した。

EROエンタープライズCMEP実践ガイド(ネットワーク監視センサー、集中型コレクター、情報共有向け)は、PCA分類もサポートしています。

センサーが電子セキュリティ境界(ESP)内またはその上でルーティング可能なプロトコルを使用して接続されている場合、CMEPスタッフは、NERC用語集で定義される「保護対象サイバー資産(PCA)」として分類すべきかどうかを評価すべきであり、特定の影響レベルに関連する要件が適用される。

Nozomi

Networks 、あらゆるNERC CIP分類下で機能するINSMソリューションNetworks 。コンプライアンス証拠の収集を可能な限り効率的かつ簡便に保証し、当社のプラットフォームがデフォルトで自動的に生成・提供する証拠により、関連作業に費やす時間を削減します。

INSMシステムの分類を正しく設定する

INSMシステムの適切な分類は、単なるコンプライアンスのチェック項目ではありません。CIP-015 INSM要件を満たし、NERC CIP準拠を維持するための基盤となるものです。選択した分類によって、制御範囲、文書化、継続的な保守義務が決定されます。確固たる基盤を確保するために今すぐ実行できる3つの手順をご紹介します:

- NERC CIPプログラムの文脈において、INSMアーキテクチャ、データフロー、および機能を再検討してください。

- 分類の根拠を文書化し、監査に耐え、コンプライアンス判断を正当化できるようにする。

- 専門家の指導を活用し、ご自身のアプローチが規制当局の期待と業界のベストプラクティスに沿うことを確実にしてください。

Networks 、カスタマイズされた提案と実践的なサポートで、こうした複雑な課題の解決Networks 。NERC CIPの専門家との相談を今すぐご予約いただき、INSMプログラムの強化をご検討ください。