「迅速な封じ込めを行わなければ、サンドワームは撤退しない。むしろ勢いを増すだけだ。」

欧州や米国全域の国家重要インフラに対する攻撃が公表された最近の地政学的出来事により、APT44、Seashell Blizzard、Voodoo Bearなどの名称でも追跡されている、ロシア政府が支援するグループ「Sandworm」という、甚大な被害をもたらす脅威アクターが再び注目を集めています。 サンドワームの活動が確実に確認された環境を分析することで、将来の被害者が侵入をより早期に検知し、より効果的に復旧し、そして何よりも重要なこととして、サンドワームに関連するインシデントを未然に防ぐための教訓を引き出すことができます。

この悪名高い脅威アクターの活動パターンと実社会への影響をより深く理解するため、Nozomi Networks 、その観測された行動、影響を受けたシステム、および残された被害について詳細な分析Networks 。そのために、2025年7月から2026年1月にかけて、7カ国の産業分野の顧客10社から収集した匿名化されたテレメトリデータを調査しました。このデータセットの中から、29件の事象がSandwormによる活動であると断定されました。

私たちが学んだことは以下の通りです。

サンドワームの活動分析から得られた主な知見

Nozomi 、顧客やパートナーとの直接的なやり取り、厳選されたサードパーティの情報フィード、ハニーポット調査、匿名化された顧客テレメトリ、および社内の脅威調査チームによる知見など、多岐threat intelligence 膨threat intelligence Nozomi 。これらの調査結果は、これらすべての情報源を活用して得られたものです。

- 活動はモスクワの勤務時間と官僚的な業務遂行モデルに沿っており、業務のピークは週半ばの昼食後に訪れる。

- 横方向の移動はSandwormの活動における中核的な特徴であり、感染したマシンからは数千件もの横方向の移動に関するアラートが発生しています。

- 古く、甚大な被害をもたらすマルウェアが依然として活発に利用されており、Sandwormは新たなエクスプロイトを試みるのではなく、すでに侵害された環境を悪用している。

- 感染したすべてのシステムは、数週間あるいは数ヶ月にわたり深刻な事前警告を発しており、その平均期間は43日間であった。

- サンドワームは、検知された際に撤退するのではなく、攻撃をエスカレートさせます。つまり、攻撃の深刻度を高め、ツールを拡充し、OT 焦点を移して、運用OT 打撃OT 。

サンドワームとは何ですか?

サンドワームは、ロシアの軍事情報機関であるGRUの第74455部隊に帰属するとされる、ロシア政府が支援するサイバー脅威グループである。同グループは、ウクライナの電力網への攻撃や2017年のNotPetyaの感染拡大など、これまでに確認された中で最も破壊的なサイバー攻撃をいくつか実行したことで広く知られている。

サンドワームの活動は、主に政府機関や重要インフラを標的としており、ロシア軍の軍事的・地政学的目標を直接支援するため、スパイ活動、攻撃、影響工作を組み合わせて行われている。その活動は、ウクライナでの事例のように、通常、実戦的な軍事作戦に先立って行われてきた。

GRUに加え、FSB(国内対諜報機関であり、ソ連時代のKGBの後継組織)やSVR(民間対外諜報機関)の傘下でも、他のロシアのサイバー部隊が活動している。これらの組織はいずれも、長期的なスパイ活動に重点を置いている。また、金銭目的のランサムウェアグループについても、ロシア政府はしばしば黙認している。

サンドワームは、即座に目に見えるダメージを与えるという点で、他の敵とは一線を画している。

「サンドワーム」とその他の脅威との主な違い

1. 使命と趣旨

ランサムウェアグループの主な動機は金銭的な利益です。一方、ハクティビストは通常、何らかの影響を受けたり、注目を集めることを目的としており、継続的な業務妨害を意図することはほとんどありません。

これらいずれのグループとも異なり、サンドワームは国家主導の軍事サイバー破壊工作部隊として活動しており、その任務は利益や長期的なスパイ活動ではなく、システムの妨害や現実世界への影響を与えることに重点が置かれている。

2. ターゲットの選定

ランサムウェアの運営者は通常、身代金の支払いを最も引き出しやすいIT環境を優先的に標的にします。一方、ハクティビストは、産業用制御システム(ICS)よりも、一般に公開されているシステムやウェブサイト、あるいは象徴的な標的を標的とする傾向があります。

Sandwormは、政府機関や、ICSおよびOT を含む重要インフラを意図的に標的としています。

3. 物理的な混乱を引き起こす意思

Sandwormには、電力網の混乱や破壊的なワイパー攻撃など、現実世界に損害を与えることを目的とした活動を行ってきた実績が確認されている。

他の脅威アクターの多くは、たとえ破壊的な行為を行う場合でも、物理的な損害や安全への影響を招くような行動には踏み込まない。

4. 動作特性

サンドワームの活動はロシア政府の勤務時間と一致しており、体系化された官僚的な実行モデルに従っていることから、中央集権的な任務割り当てと監督が行われていることがうかがえる。

犯罪やハクティビストによる活動は、一般的に機会主義的であり、不規則で、組織的な連携もそれほど密ではない。

5. 検知後の対応

多くのランサムウェア攻撃者は、発見されると活動を縮小したり、その環境から撤退したりする。場合によっては、グループを解散して再編成したり、名称を変更したりすることもある。

Sandwormは検知されると活動をエスカレートさせ、活動範囲を拡大し、攻撃の深刻度を高めるとともに、活動を停止するのではなく、ICSやOT へと標的を移します。

6. 既存の妥協案の活用

Sandwormは、新たなゼロデイ攻撃に依存するのではなく、すでに侵害された環境を頻繁に悪用し、修正されていないエクスプロイトチェーンや長年にわたるセキュリティ上の脆弱性を突いて攻撃を行います。

これは、有能な開発者は主に新しいツールや珍しいツールを活用しているという通説とは対照的である。

結論として、Sandwormが他と一線を画すのは、国家による支援、ICS(産業用制御システム)への意図的な標的攻撃、そして物理的・業務上の混乱を引き起こすという明確な意図を併せ持っている点にある。このため、同グループは国家支援型のスパイ活動、ランサムウェア集団、あるいはハクティビストとは根本的に異なるリスクカテゴリーに分類され、その活動が従来のサイバー犯罪問題ではなく、戦略的な警告指標として扱われることが多い理由もここにある。

サンドワームに関連する最近の出来事

歴史的な背景として、この脅威アクターに関連する出来事をいくつか挙げておきます。その多くは悪名高いものです:

データセットの概要

本分析では、米国、メキシコ、英国、ドイツ、ベルギー、コロンビア、タイの7カ国にまたがる10社の産業系顧客から収集された、2025年7月から2026年1月までの期間における5,543,865件のアラートで構成される、匿名化されたテレメトリデータの特定の部分を対象として調査を行いました。

これらの組織は、製薬、食品製造、自動車、コンピュータ機器、繊維などの製造・運輸分野で事業を展開しています。このデータは、当社の「2025年下半期IoT レポート」に記載されている内容と直接的に関連しています。 匿名化されたテレメトリデータには、送信元および宛先のIPアドレス、ポート、プロトコル、脅威分類、ならびに(該当する場合)ICSアセットタイプやパーデュー・モデルレベルを含むMITREATT&CK®for ICSのマッピングなど、詳細なネットワークメタデータが含まれています。

アラートの総件数のうち、1,141,348件(20.6%)は、エンジニアリングワークステーション、フィールドコントローラ(RTU、PLC、IED)、およびヒューマンマシンインターフェース(HMI)など、ICSに分類されるソース資産に起因するものでした。このデータセットの中で、YARAルールや検証threat intelligence を用いたシグネチャベースの検知により、29件の事象がSandwormの活動であると確実に特定されました。 分析対象としたデータセット内において、最も早い検出は2025年8月13日に、最も遅い検出は2026年1月14日に確認されました。ただし、本分析で焦点を当てたデータセットの前後においても、検出事例が発生している点に留意する必要があります。

主な調査結果:サンドワームをさらに深く掘り下げる

1. 活動はモスクワの業務時間および官僚的な実行モデルに沿ったものである

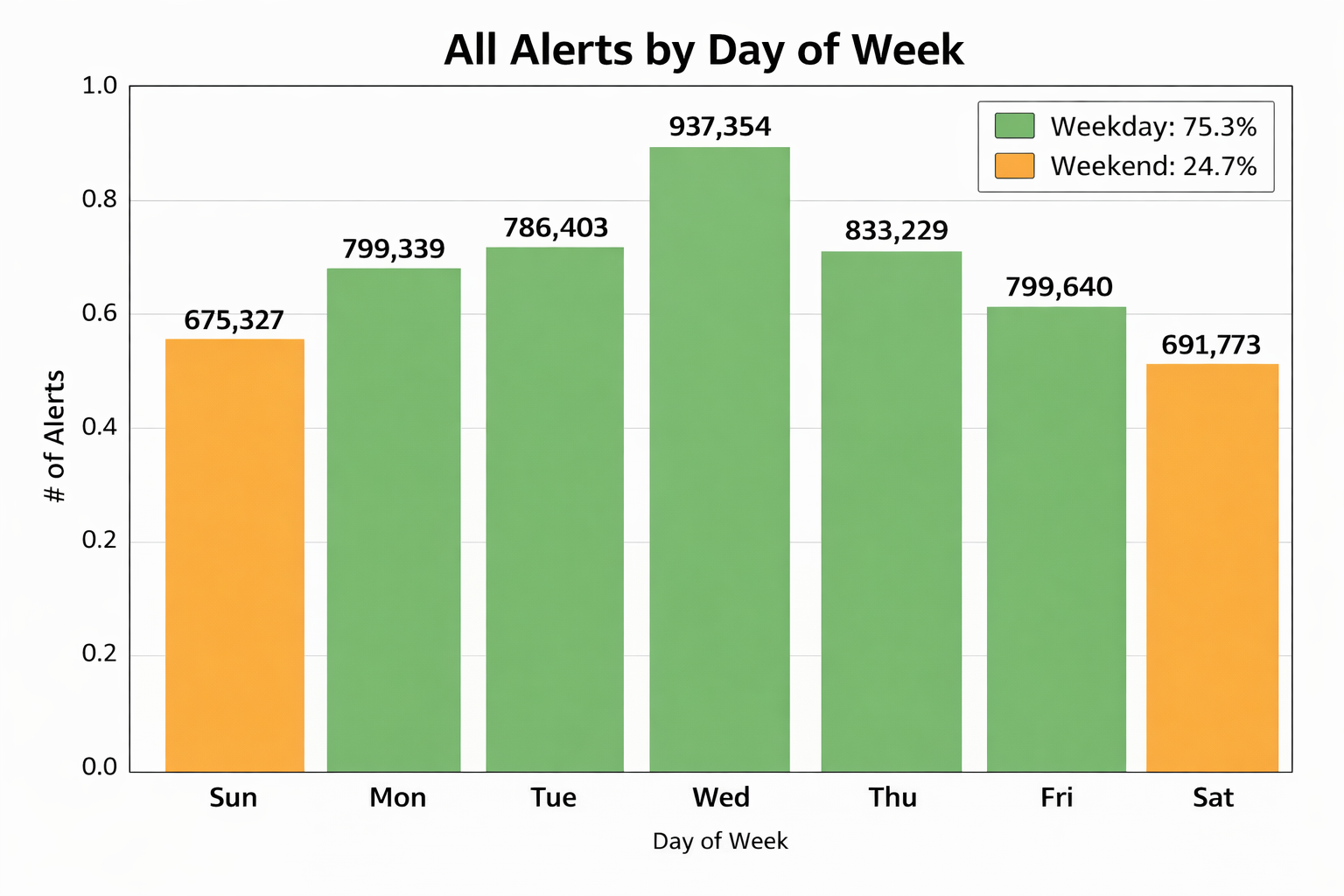

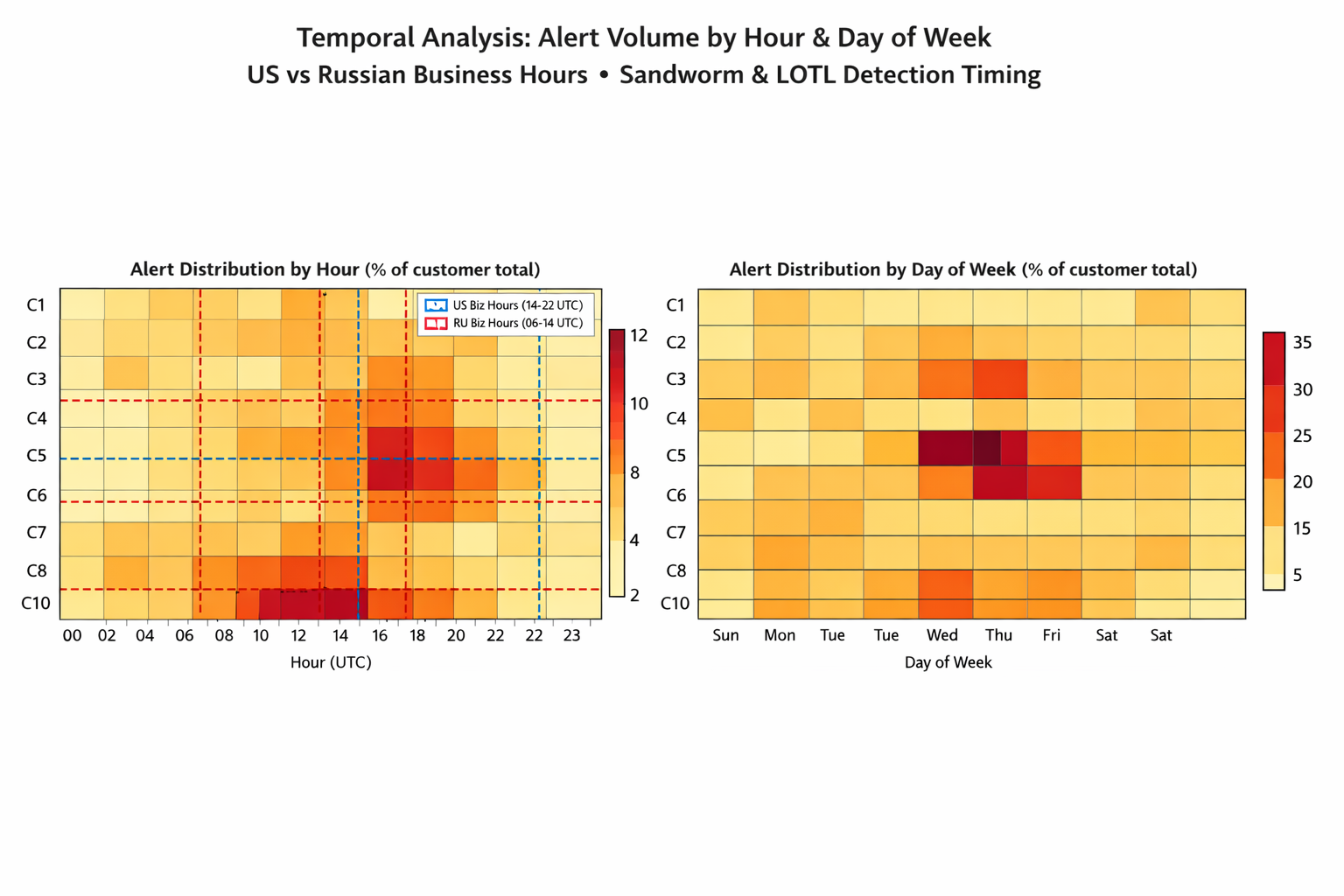

サンドワームの活動は、ロシア政府の標準的な勤務時間と強い相関関係にあり、週半ばや昼食後の業務時間帯にピークを迎え、モスクワ時間の水曜日午後2時頃が最も多くのアラートが発生しています。

このタイミングから判断すると、この活動は場当たり的あるいはその場しのぎのものではなく、体系化された任務主導型の業務の一環として行われていることがうかがえる。ロシアの政府や軍部の官僚機構において、業務のリズムは一般的に予測可能なパターンに従っている:

- 月曜日:タスクの安定化

- 火曜日:調整、確認、承認

- 水曜日:本格的な執行が始まる

- 木曜日~金曜日:報告、片付け、準備

こうした一連の動きは、サンドワームの活動が、業務時間外や個人の活動によるものではなく、中央集権的に指揮され、専門的に遂行されているという結論を裏付けるものである。

LOTL(Living off the Land)は、自動化されたマルウェアではなく、正当なツールやアクセス権限を使用する人間のオペレーターに依存しています。LOTLの活動を時計やカレンダーと照らし合わせることで、自動化されたシステムと、その背後にいる可能性のある攻撃者を区別しやすくなります。

ポーランドの電力網に対する攻撃について、当社にはその詳細や直接的なデータは把握できていません。しかし、そのインシデントのタイムラインを当社の広範な活動分析と照らし合わせると、その期間は、Sandwormが当該攻撃チェーンの実行に注力していた時期と完全に一致しています。

この期間中、他の地域における彼らの活動にも顕著な減速が見られた。具体的には、新たな被害者を獲得するペースが約2.2倍低下した。2025年11月初旬から2026年1月にかけて、Sandwormによる新たな被害者の発生頻度は平均24.7日に1件であった。これに対し、送電網への攻撃前のペースは11.4日に1件であった。

これは、より広範な標的型攻撃活動を犠牲にして、ポーランドの送電網運用に向けて一時的にリソースと運用上の重点を再配分することを示唆している。

2. 横方向の移動は、サンドワームの作戦における中核的な特徴である

データセット全体では、10社の顧客において、Sandwormに感染したマシンが17台特定された。初期の検出後、これらのシステムは923の異なる内部ターゲットに対して横方向の移動を行った。

特に注目すべき点は:

- 632台の標的マシンは、接触を受けた後、まったく新しい種類のアラートを生成し始めた。

- 最も深刻なケースでは、感染した1台のシステムが、405の内部ターゲットに対して横方向の移動を試みた。

- ある感染事例をきっかけに、通報件数が12倍に急増した。

この積極的な横展開は、足場を築いた後、サンドワームが急速な内部拡大に注力していることを浮き彫りにしている。

3. 古く、甚大な被害をもたらすマルウェアが依然として活発に利用されている

広く認知されており、修正プログラムも提供されているにもかかわらず、SandwormはEternalBlue、DoublePulsar、WannaCryなど、古くはあれど実績のあるエクスプロイトチェーンを引き続き利用している。

実際、その傾向には一貫性が見られた。Sandwormによって侵害されたシステムは、Sandwormの活動が始まる前からすでに深刻な感染状態にあった。具体的には:

- 最も広範囲な横方向の拡散が見られた3つの被害先では、すでにEternalBlue → DoublePulsar → WannaCryというエクスプロイトの連鎖が確認されていた。

- さらに4人の被害者については、Cobalt StrikeやMetasploit、その他のリモートアクセス型トロイの木馬(RAT)といった商用フレームワークを用いた継続的なコマンド&コントロール活動が行われていた。

- 3件の被害事例における第2波の感染では、Log4Shellが初期侵入経路として悪用された。

Sandwormは新たなエクスプロイトを必要としなかった。単に、すでに侵害されていた環境を利用しただけだった。

4. 感染したシステムはすべて、数週間、あるいは数ヶ月にわたる事前警告を発していた

おそらく最も重要な発見は、Sandwormに感染したすべてのシステムにおいて、Sandwormの活動が始まる前に20日から155日間にわたる警告アラートが発生していたという点である。

- 重大な警告の平均継続期間:43日

- アラートには、よく知られたエクスプロイトチェーンや、現在進行中のC2通信が含まれていた

現実的には、EternalBlue、Cobalt Strike、RATの活動、あるいはLog4Shellの悪用といったアラートのいずれかを調査していれば、Sandwormが侵入するかなり前に、侵害されたシステムを発見できた可能性が高い。少なくとも、是正措置を講じることで環境を十分に強化し、Sandwormがこれらのシステムを攻撃の足掛かりとして利用することを防げたはずである。

これらは、目立たないゼロデイ攻撃ではなかった。これらは、目立つものであり、十分に記録されていた手法でありながら、調査されることがなかった。Sandwormは、すでに「掌握」されていた環境へと事実上侵入した。

5. サンドワームは検知されると攻撃をエスカレートさせる

影響を受けたすべての環境において、少なくとも1つの次元で検知された後、Sandwormの活動は活発化した。この発見において重要な点は、Sandwormの攻撃者が自身が検知されたことを認識していたかどうかは不明であるということだ。攻撃者は撤退するどころか、活動をエスカレートさせ……攻撃の深刻度を高め、使用するツールを拡大し、運用OT 打撃OT 標的を移した。

ICS資産が直接標的とされ、ある被害者では286台のエンジニアリングワークステーション、別の被害者では102台、さらに別の被害者では13台が標的となった。また、フィールドコントローラ、RTU、PLC、IEDなどの産業用制御システムも3つの被害者で直接標的とされ、そのうち1つの被害者では52台が標的となり、他の被害者ではそれぞれ数台ずつが標的となった。別の被害者では、95台のHMIが標的となった。

感染したマシンからレベル1および2のパデュー大学の資産が標的とされたことは、OT意図があることを裏付けている。

エスカレーションの側面

1. アラート件数

Sandwormの検出後、1日あたりのアラート発生率が上昇した(観測期間の長さで正規化済み)。

2. アラート種別の多様化

検知後に発動されるアラートのカテゴリがより多岐にわたり、攻撃対象領域が拡大していることを示している。

3. 脅威の多様性

これまでにないマルウェアや脅威識別子が多数確認されており、新たなツールが投入されたことを示唆している。

4. 新しい攻撃タイプ

これまでに検出されたことのない全く新しいアラートタイプで、新たなTTPを明らかにします。

5. 標的の拡大

接触した宛先IPアドレスの数が増加しており、被害者のネットワーク内での横方向の移動が拡大していることを示している。

6. ポートスキャン

より多くの宛先ポートがスキャンされており、より詳細なサービス列挙および偵察活動が行われていることを示唆している。

7. MITRE Danger Shift

ATT&CKの戦術の重みが「Impact」および「Inhibit Response」へと移行しており、より危険な意図が示唆されています。

次元エスカレーションの概要

被害者全体を見ると、単一の急増だけでなく、多面的な悪化の傾向が見られた:

- 2人の被害者が6つの側面において被害の悪化を経験した

- 1人の被害者が5つの側面において被害の悪化を経験した

- 4人の被害者が4つの側面において被害の悪化を経験した

- 2人の被害者が3つの側面において事態の悪化を経験した

- 1人の被害者が2つの側面において事態の悪化を経験した

ほとんどの被害者は、単に警告が増えただけではありませんでした。彼らは複数の側面において同時に行動の悪化が見られ、その大半は7つの側面のうち4~6つで悪化が確認されました。

これは、ランダムなノイズや孤立した変化ではなく、検出後の協調的な適応を示している。

迅速な封じ込めが行われない限り、サンドワームは攻撃を止めない。むしろ勢いを増す。

要するに、サンドワームは、そのサイバー活動がこれまで現実世界の軍事的・地政学的行動に先行してきた経緯があるため、綿密な監視が必要な高度な持続的脅威である。この脅威は、ランサムウェア集団やハクティビストとは異なり、産業用制御システムを意図的に標的とし、物理的・業務上の混乱を引き起こすことを目的とした活動を行っている点で異なる。

サンドワームへの対策に関する推奨事項

1. 「コモディティ」に関するアラートを、単なる雑音ではなく、戦略的な警告として捉える

その重要性:

作成されたデータセットに含まれるSandwormに感染したすべてのシステムにおいて、Sandwormの活動が確認される数週間から数ヶ月 前に、 EternalBlue、Cobalt Strike、RATの活動、Log4Shellの悪用などに関する、信頼性の高い警告が多数発生していた 。

推奨事項:

- たとえ日常的なものや、これまで黙認されてきたように見えても、既知のエクスプロイトチェーンやアクティブなC2アラートに対する調査と是正措置を優先してください。

- 未解決の商品に関する妥協点は、単なるランサムウェアの引き金にとどまらず、国家主体の攻撃の足掛かりとなり得ることを想定すべきである。

防御上の要点:

EternalBlue、Log4Shell、およびポストエクスプロイト・フレームワークを確実に排除できれば、Sandwormが足場を築いたり拡大したりする能力を大幅に低下させることができます。

2.サンドワームが侵入する前に環境を強化する

その重要性:

のサンドワームは、ゼロデイ攻撃に依存するのではなく、あらかじめ侵害された環境を一貫して悪用していた。

推奨事項:

- 基本的なセキュリティ対策に注力する:資産のリスクベースの脆弱性管理、認証情報の管理、公開されている管理者サービスの削除、およびレガシープロトコルの廃止。

- 以前に特定された侵害が、単に封じ込められただけでなく、完全に是正されていることを確認する。

防御上の教訓:

防御側が防御の隙を露呈していれば、Sandwormは高度なアクセス権を必要としません。Sandworm特有の兆候に対応するよりも、初期段階での侵害を防ぐ方が効果的です。

3. 横方向の動きを厳重に監視・抑制する

その重要性:

によるサンドワーム感染では、極めて広範囲な横方向への拡散が見られ、単一のホストから数百もの内部システムが標的とされ、アラートが大量に発生しました。

推奨事項:

- 内部からの不審なスキャン、認証の試み、およびサービスの列挙を迅速に検知し、対応する。

- ITとOTの間、および可能な場合はOT 内でもネットワークのセグメンテーションを徹底する。

- マルウェアのファミリーにかかわらず、大規模な横方向の移動を行うシステムはすべて、重大度の高いインシデントとして扱うこと。

防御上の要点:

横方向の動きを早期に阻止することで、SandwormがICS資産に向けて方向転換する能力を制限できる。

4. ICSに隣接するシステムの保護を優先する

その重要性:

Sandwormは、エンジニアリングワークステーション、HMI、フィールドコントローラを直接標的としており、OT 意図的にOT 確認された。

推奨事項:

- エンジニアリング用ワークステーションおよびICS管理ホストに対して、監視とアクセス制御を強化する。

- これらのシステムが、一般的なIT業務やインターネットの閲覧に使用されないようにしてください。

- ICSに関連する資産への侵害は、物理的な影響が生じる可能性のある前兆として扱うこと。

防御上の要点:

エンジニアリングシステムは単なるエンドポイントではなく、運用上のボトルネックとなる。

5. サンドワームは発見されても撤退するとは期待しないでください

その重要性:

のサンドワームは、検知後も活動を着実にエスカレートさせ、その深刻度を増すとともに、活動を控えるどころか、OT へと標的をシフトさせていった。

推奨事項:

- インシデント対応計画は、攻撃者が撤退するのではなく、検知後の事態の深刻化を想定して策定してください。

- 特にOT が可能なシステムについては、検知から封じ込めおよび隔離へと迅速に移行してください。

- 攻撃者が対応策を回避する余地を残すような、不完全な対策は避けるべきである。

守備の要点:

決定的な封じ込めを伴わない検知は、リスクを高める。

6. 防衛態勢を地政学的リスクに合わせて調整する

その重要性:

サンドワームの活動は、これまでロシア軍の軍事作戦や地政学的活動と軌を一にしてきており、予測可能な官僚的な実行パターンに従っている。

推奨事項:

- ロシアをめぐる地政学的緊張が高まっている時期には、重要インフラに対する警戒を強化してください。

- サンドワームの検知は、単発のサイバーインシデントではなく、戦略的な警告指標として捉えるべきです。

- 経営陣が、物理的および業務上のリスクへの影響を確実に理解するようにする。

防御上のポイント:

サンドワームの活動は、単なる侵入ではなく、多くの場合、何らかの兆候である。

結論

サンドワームへの防御において重要なのは、特殊な検知手法というよりは、むしろ規律です:

- 早期の兆候を調査する

- 長年の妥協を解消する

- 横方向の動きを確実に封じ込める

- ICSに関連する資産を、ミッションクリティカルなシステムとして保護する

これらの基本事項に一貫して取り組む組織は、たとえSandwormに関する具体的な情報がない場合でも、Sandwormの活動能力を劇的に低下させることができる。