オートメーションダイレクトは、食品飲料、遊園地、上下水道システムなど幅広い産業分野で製品が採用されている老舗PLCベンダーです。同社のプロダクティビティPLCシリーズは、コンパクトな積層型マイクロユニット(Productivity1000)から大容量モジュラーシステム(Productivity3000)まで、拡張性の高いコントローララインアップを提供しています。

これらのデバイスは、AutomationDirectが開発・配布する無償ソフトウェア「Productivity Suite」を使用してプログラミングされます。本スイートはラダーロジックなどのIEC 61131標準言語をサポートしており、制御エンジニアがProductivity PLCのプログラミングと監視を可能にします。

エンジニアリングOT 接続されていることが多いため、攻撃者にとって魅力的な標的となる。このため、Nozomi Networks これらのワークステーション上で動作するProductivity Suiteソフトウェアを分析し、9つの脆弱性を特定した。これらの欠陥により、認証されていないリモートの攻撃者がワークステーションから任意のファイルを読み取ることが可能となり、制御エンジニアが悪意のあるプロジェクトファイルを開くように騙された場合には、マシンを完全に侵害される危険性がある。

すべての発見事項はAutomationDirectに責任を持って開示され、同社は迅速に対応し、Productivity Suiteの最新バージョン(4.5.x.x)で修正プログラムをリリースしました。

本記事では、特定された脆弱性、その潜在的な影響、想定される攻撃シナリオ、および推奨される緩和策について詳細に説明します。影響を受けるデバイスとバージョンの完全なリストについては、「脆弱性リストと影響を受けるバージョン」のセクションを参照してください。

研究範囲

オートメーションダイレクトは1994年に設立された、オンラインPLCショップの先駆けの一つであり、手頃な価格のオートメーション機器を顧客に直接販売しています。中間業者を排除することで、同社は確かな技術サポートを背景に、コストパフォーマンスに優れたPLCや制御製品を提供する企業としての評判を築いてきました。

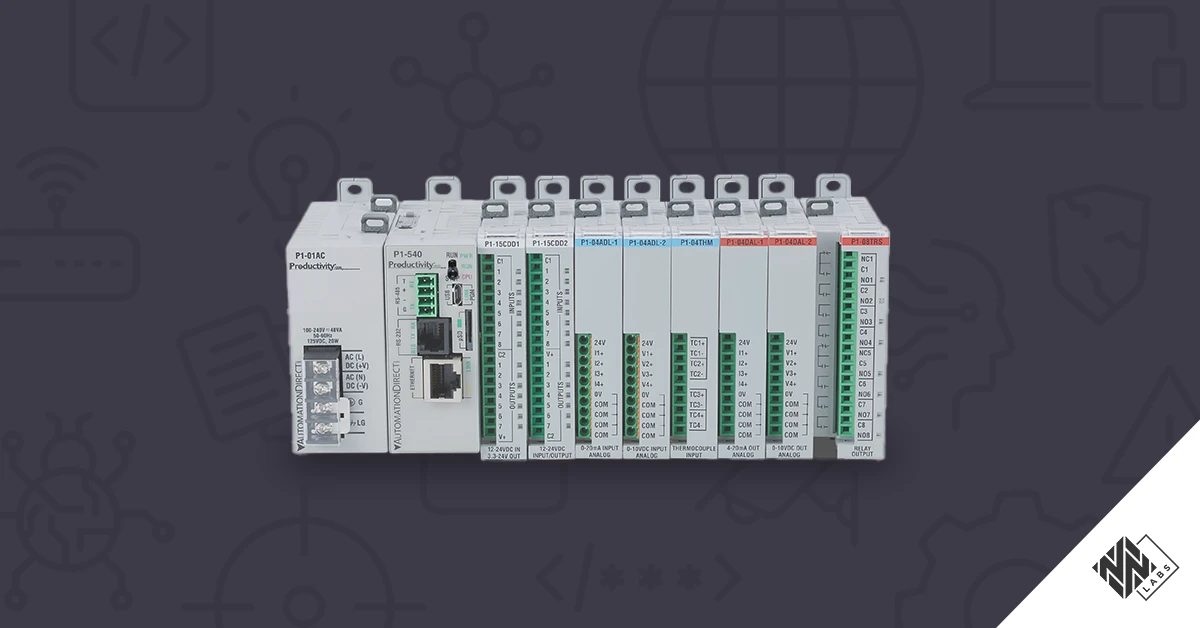

生産性PLC(図1)は、幅広い産業用オートメーションアプリケーション向けに設計されたAutomationDirectのコントローラ製品群です。製造企業、OEMメーカー、システムインテグレータが、生産ライン、包装設備、マテリアルハンドリングシステム、その他の工場プロセスを制御するために、信頼性とコスト効率に優れたPLCを必要とする場面で使用されます。

コントローラは、無料のWindowsベース開発環境であるProductivity Suite(図2)でプログラミングされます。 このスイートはラダーロジックなどのIEC 61131言語をサポートし、複数のプログラミングビューをモダンなワークスペースに統合。オフラインテスト用の組み込みPLCシミュレータを備えています。さらにプロジェクトファイルの暗号化による保護オプションを提供し、エンジニアが各プロジェクトごとにユーザーロール(例:管理者、読み取り専用アクセス)を定義可能にします。

このブログで議論されたすべてのセキュリティ上の欠陥は、Productivity Suiteソフトウェアの分析を通じて特定されました。

これらの脆弱性の影響

生産性スイートで特定された9つの脆弱性は、産業環境において重大なセキュリティ上の影響をもたらしました。以下に、これらの脆弱性が悪用された場合に発生し得る攻撃シナリオの例を示します:

- 生産性と収益の損失 (T0828): CVE-2025-62498、CVE-2025-61977、CVE-2025-62688 の脆弱性により、攻撃者はプロジェクトファイルを改ざんすることが可能となります。これにより、制御エンジニアがこれらのファイルを開いた場合、攻撃者はワークステーションを完全に制御できるようになります。 攻撃者はそこからOT 通信し、接続された全てのPLCを再プログラムする可能性があります。この攻撃は暗号化されたプロジェクトに対しても有効であり、低権限の認証情報のみで実行可能なため、特に危険です。暗号化が誤った安全感覚を生み出す可能性があるためです。

- 運用情報の窃取 (T0882): 脆弱性 CVE-2025-61934 および CVE-2025-58456 により、認証されていない攻撃者がネットワーク経由で Productivity Suite を実行するワークステーションにアクセスし、PLC シミュレータと通信して任意のファイルをダウンロードすることが可能となります。盗まれたファイルには、PLC プロジェクトファイル、ブラウザのクッキー、または制御エンジニアがマシンに保存したその他の機密データが含まれる可能性があります。

- 制御拒否 (T0813): CVE-2025-61934、CVE-2025-58429、およびCVE-2025-60023の脆弱性により、ネットワーク経由でProductivity Suiteを実行するワークステーションにアクセス可能な未認証の攻撃者が、PLCシミュレータとやり取りし、ファイルを削除したりワークステーションのファイルシステムに任意の内容を書き込んだりすることが可能になります。 これによりエンジニアリングワークステーションが実質的に使用不能となり、エンジニアがPLC構成の監視や変更を行うことが妨げられる可能性があります。

脆弱性リストと影響を受けるバージョン

以下の表は、Nozomi Networks 調査においてAutomationDirect Productivity Suiteバージョン4.2.3.2まで(同バージョンを含む)で発見した全脆弱性を一覧表示したものです:

脆弱性スポットライト

脆弱性を分析した結果、認証されていない攻撃者がProductivity Suiteを実行するワークステーションへのネットワークアクセス権を有する場合、機密データ(例:ブラウザのクッキー、PLCプロジェクト)を窃取し、ワークステーションを完全制御下に置いた上で、OT 侵害する攻撃シナリオを概説した。

攻撃チェーンに関連する脆弱性は以下の通りである。

PLCエミュレータの問題: CVE-2025-61934 および CVE-2025-58456

ワークステーション上で動作するAutomation Studioソフトウェアには、エンジニアがPLCをシミュレートし、物理デバイスにアップロードせずにプロジェクトコードをテストできる機能が含まれています。エミュレータはワークステーション起動時に自動的に開始され、オペレータによる操作は不要です。

エミュレータは、AutomationDirectが開発したUDPベースの独自プロトコルであるProductivity PLCプロトコルをローカルで再現し、ワークステーションが実機と同様に通信できるようにします。また、同じPLC検出プロトコルを実装しているため、ブロードキャスト要求に応答し、ネットワーク上で容易に識別可能です。

最初の問題(CVE-2025-61934として追跡)は、エミュレータがすべてのネットワークインターフェースにバインドされるため、ワークステーションへのネットワークアクセス権を持つ誰でもエミュレータとやり取りできる点です。Productivityプロトコルには認証機能が欠如しているため、攻撃者はリモートから接続し、ワークステーション上のファイルやフォルダのアップロード、ダウンロード、削除を行うことが可能です。

通常、エミュレータは一時ディレクトリに保存されたファイルとのみ操作を制限します。しかし、CVE-2025-58456により、ソフトウェアはダウンロード時のディレクトリトラバーサルを防止できず、攻撃者が一時ディレクトリ外のファイルにアクセスすることを許してしまいます。その結果、攻撃者は認証なしでネットワーク経由でワークステーション上の任意のファイルをダウンロードできます。

これら2つの脆弱性が連鎖すると重大な問題となる:攻撃者はネットワーク経由で、かつ認証を一切必要とせずに、デバイスに保存されたブラウザのクッキー、PLCプロジェクト、その他の機密情報を外部に流出させることが可能となる。

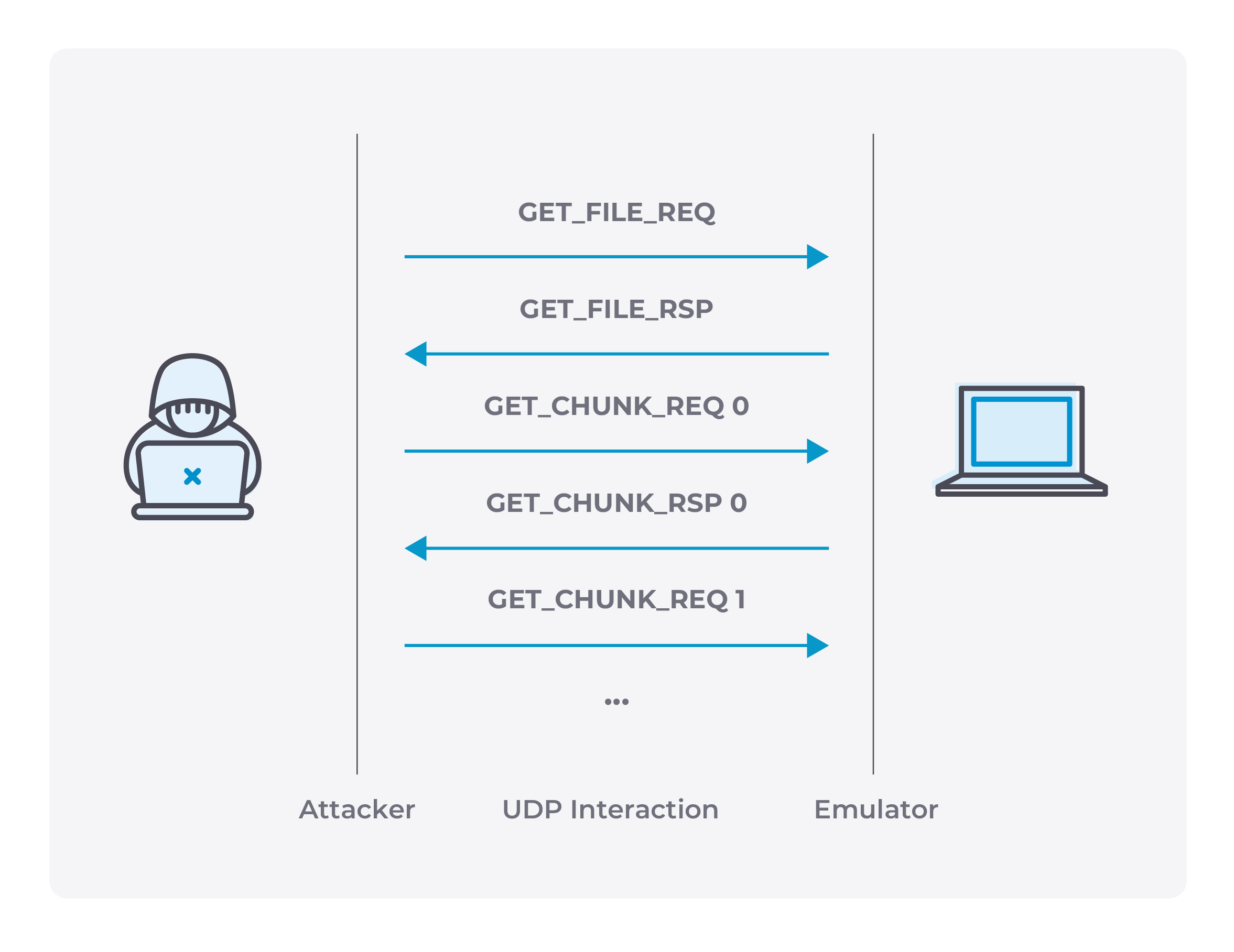

以下の図は、ファイルダウンロード中にワークステーション上の攻撃者とエミュレータサービスとの間の相互作用を模式化したものである。

プロジェクト形式の問題: CVE-2025-62498 および CVE-2025-61977

Productivity Suiteプロジェクトファイルは、以下の構造を持つバイナリファイルです:

生産性スイート プロジェクトファイルヘッダー構造 – 暗号化オフ

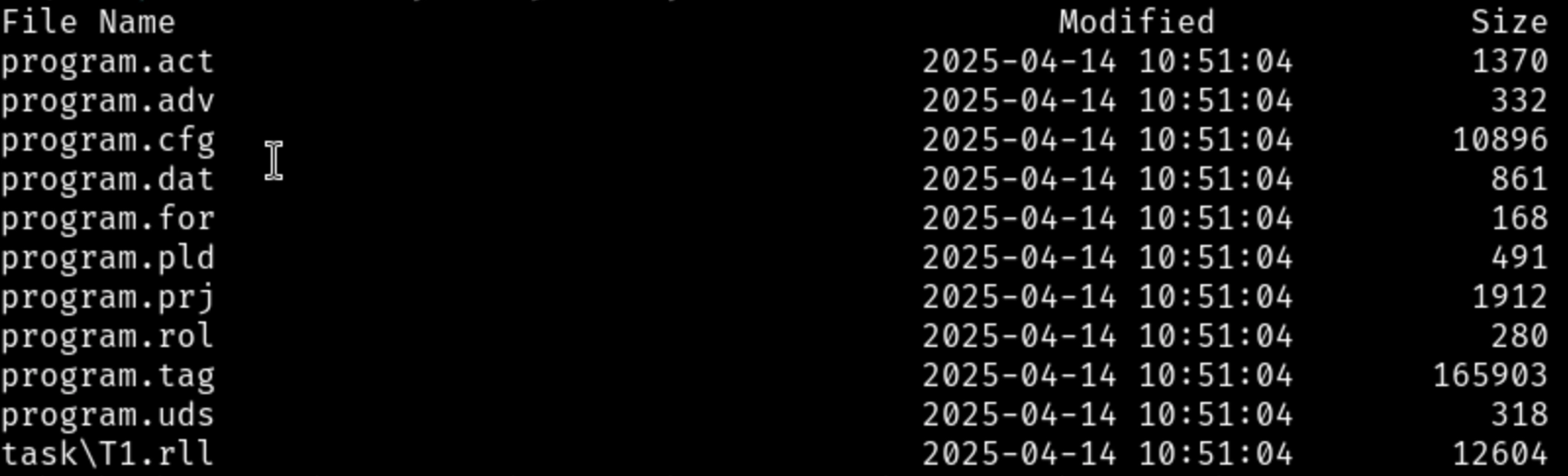

暗号化が有効でない場合、フラグフィールドの最下位ビットは0に設定され、オフセット4の位置にあるDATA部分にZIPファイルが含まれます。このZIPファイルには、ラダーロジックプログラムを定義するすべてのXMLファイルと、Productivity Suiteがプロジェクトを読み込む際に使用する関連メタデータが格納されています。以下に示す通りです:

最初の問題(CVE-2025-62498として追跡)は、解凍ルーチンがZipSlip脆弱性の影響を受け、相対パスを持つファイルの抽出を可能にする点である。これにより攻撃者は、ワークステーション上の任意のディレクトリに書き込まれるファイルを埋め込むことができ、事実上任意のファイル書き込みアクセス権を付与することになる。

このプリミティブを利用することで、攻撃者はワークステーション上で実行されるファイルを作成し、任意のコード実行を実現できます。例えば、次のような場所にファイルを配置することが可能です:

C:\Users\ユーザー名\AppData\Roaming\Microsoft\Windows\スタートメニュー\プログラム\スタートアップ

ただし、プロジェクトが暗号化されている場合、攻撃者はプロジェクトを復号できないため、上記の攻撃を直接実行することはできません。プロジェクトの暗号化がどのように機能するのか、詳しく見ていきましょう。

Productivity Suiteではプロジェクトがユーザーを定義でき、これによりファイル構造が以下のように変更されます:

生産性スイートプロジェクトファイルヘッダー構造 – 暗号化オン

フラグフィールドの最下位ビットが1に設定されており、オフセット6の位置にプロジェクトにはハードコードされた鍵で暗号化されたXMLファイルが含まれています。このXMLファイルはプロジェクト内で定義されたユーザーに関するメタデータを保存します。その後、ZIPファイルは暗号化された状態でオフセット位置に保存されます。 XML_SIZE+6.

ZIPファイルはマスターキーで暗号化されており、このマスターキーはXMLファイル内に複数回保存されます。各インスタンスは、定義されたユーザーのパスワード、またはセキュリティ質問が有効な場合はそれらの質問のいずれかに対する回答のいずれかで暗号化されます。

この問題(CVE-2025-61977として追跡)は、任意のユーザーのセキュリティ質問の回答1つだけでマスターキーを取得できる点にある。セキュリティ質問の回答は通常パスワードよりも脆弱であり、複雑性ポリシーも適用されないため、推測が成功する可能性が高い。

したがって、パスワードの総当り攻撃やセキュリティ質問の回答を推測することで、攻撃者はZIPファイルを復号化し改ざんした後、ZipSlip脆弱性を悪用してワークステーション上の任意のディレクトリに悪意のあるファイルを埋め込むことが可能となる。

暗号化されたプロジェクトを改ざんすることは特に危険である。制御エンジニアはその内容を信頼する傾向が強いため、改ざんされたプロジェクトが正規のものと全く同じに見えることから、改ざんに気づかずにプロジェクトを開いてしまう可能性がある。

攻撃シナリオ

図3は、Productivity Suiteを実行するワークステーションからアクセス可能なOT に対する攻撃シナリオを示している。 攻撃者はまず、当該ワークステーションに接続されたネットワークへのアクセス権を必要とする。そこから、CVE-2025-61934およびCVE-2025-58456を悪用し、稼働中のエミュレータを発見し、ブラウザのクッキー、PLCプロジェクト、認証情報、設定ファイル、およびワークステーションに保存されたその他のデータなどの機密情報を漏洩させることができる。

情報漏洩の段階自体が極めて重大な影響を及ぼす。盗まれたブラウザのクッキーや認証情報は、攻撃者がユーザーを装い、ウェブベースの管理コンソールにアクセスしたり、他のシステムで権限を昇格させたりすることを可能にする。 PLCプロジェクトや設定ファイルからは制御ロジック、ネットワークトポロジー、デバイス設定が明らかになり、これらは精密な業務妨害の計画や、説得力のある標的型攻撃の仕掛け作成に利用される可能性がある。たとえ攻撃者が情報漏洩後に手を引いたとしても、その結果(データ漏洩、業務妨害、知的財産窃取、安全リスク、規制違反の危険性)は深刻なものとなり得る。

攻撃者が継続を選択した場合、CVE-2025-61977 および CVE-2025-62498 を悪用して、漏洩したプロジェクトファイルを復号化し、制御エンジニアがプロジェクトを開いた際にワークステーション上で実行される悪意のあるペイロードを含めるよう改変できます。また、後でコントローラに展開される PLC コードを改変することも可能です。

この攻撃を展開するため、攻撃者はフィッシングキャンペーンを実行し、制御エンジニアを騙して改ざんされたプロジェクトを開かせることが考えられる。プロジェクトが開かれるとワークステーションが感染し、攻撃者はOT 侵入して接続されたPLCを再プログラムできるようになる。これにより産業オペレーションに深刻な影響が生じる。

例えば、食品・飲料工場において、この連鎖を悪用する攻撃者は以下のような行動を取ることが可能です:

- 経済的損失をもたらす生産ラインを停止する

- 包装ラインに不具合を導入し、生産された食品の腐敗を引き起こす

修復

オートメーションダイレクトは、Productivity Suiteソフトウェア向けのセキュリティパッチを通じてこれらの脆弱性に対処しました。CISAよりセキュリティレポートが公開されています:https://www.cisa.gov/news-events/ics-advisories/icsa-25-296-01。資産所有者および運用者は、以下の対応を強く推奨します:

- 影響を受けるワークステーションを、新しいバージョンの生産性スイートで更新してください。

- ネットワークセグメンテーションを実施し 、システムの露出を制限する 。

- 信頼できないソースからのプロジェクトファイルは 、たとえ暗号化されていても信用しないでください 。

- 脆弱な資産や不審な活動の存在について、ネットワークトラフィックを監視する。

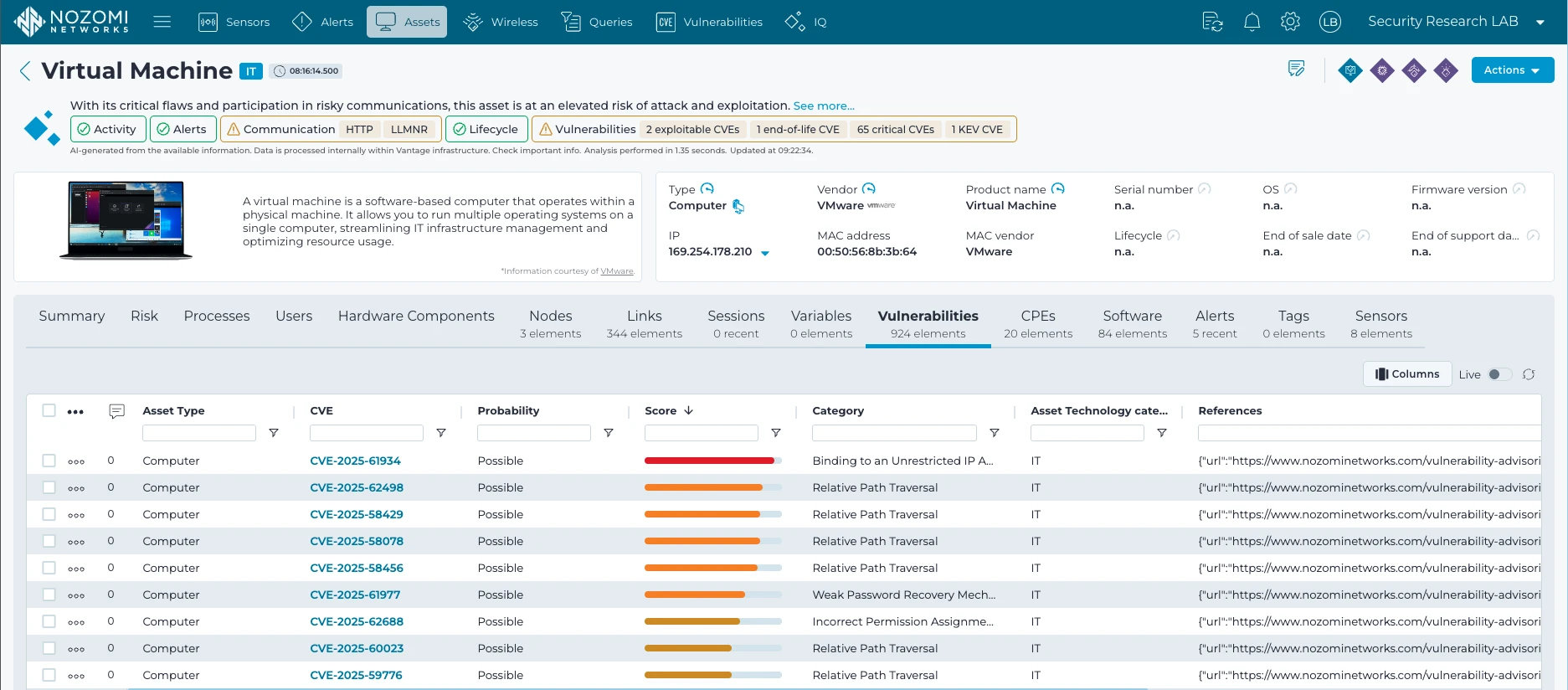

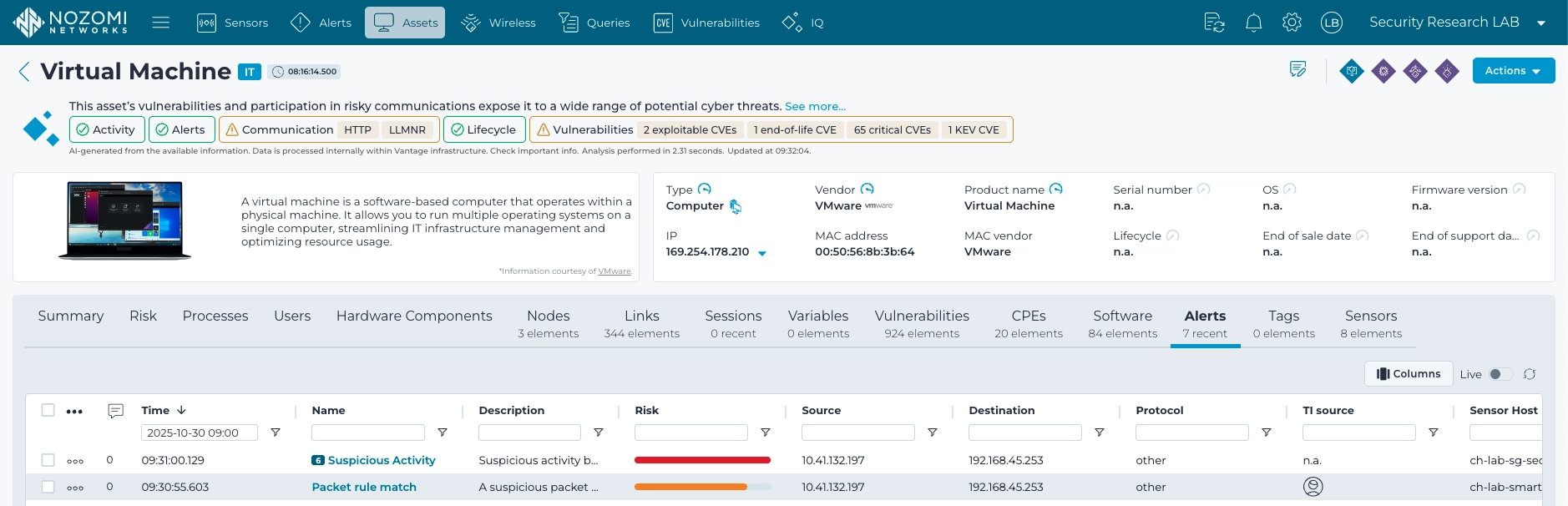

脆弱性のあるソフトウェアを搭載したワークステーションが自社環境に存在するかどうかを組織が迅速に特定し、運用障害・侵害・さらなる攻撃の進展につながる前に悪用試行を検知・警告するため、資産所有者はNozomi Networks IoT の高度な機能を活用できます。本プラットフォームはネットワークトラフィックとホスト活動に対する深い可視性を提供し、OT 全体にわたる効果的な脆弱性および脅威の検知を実現します。

この積極的な監視により、セキュリティチームは脆弱性や攻撃に迅速かつ効果的に対応できるようになり、重要ネットワークを標的とした攻撃の影響を最小限に抑えます。

Networks 詳細と実際の動作を確認するには、デモをご請求ください。