コグネックス IS2000M-120 は、 製造および自動化環境における部品検査、存在検出、バーコード読み取りなどのマシンビジョン用途を主目的とした産業用スマートカメラです 。コンパクトなスタンドアロンユニットに撮像、処理、I/O機能を統合し、生産ラインへの容易な導入を可能にします。

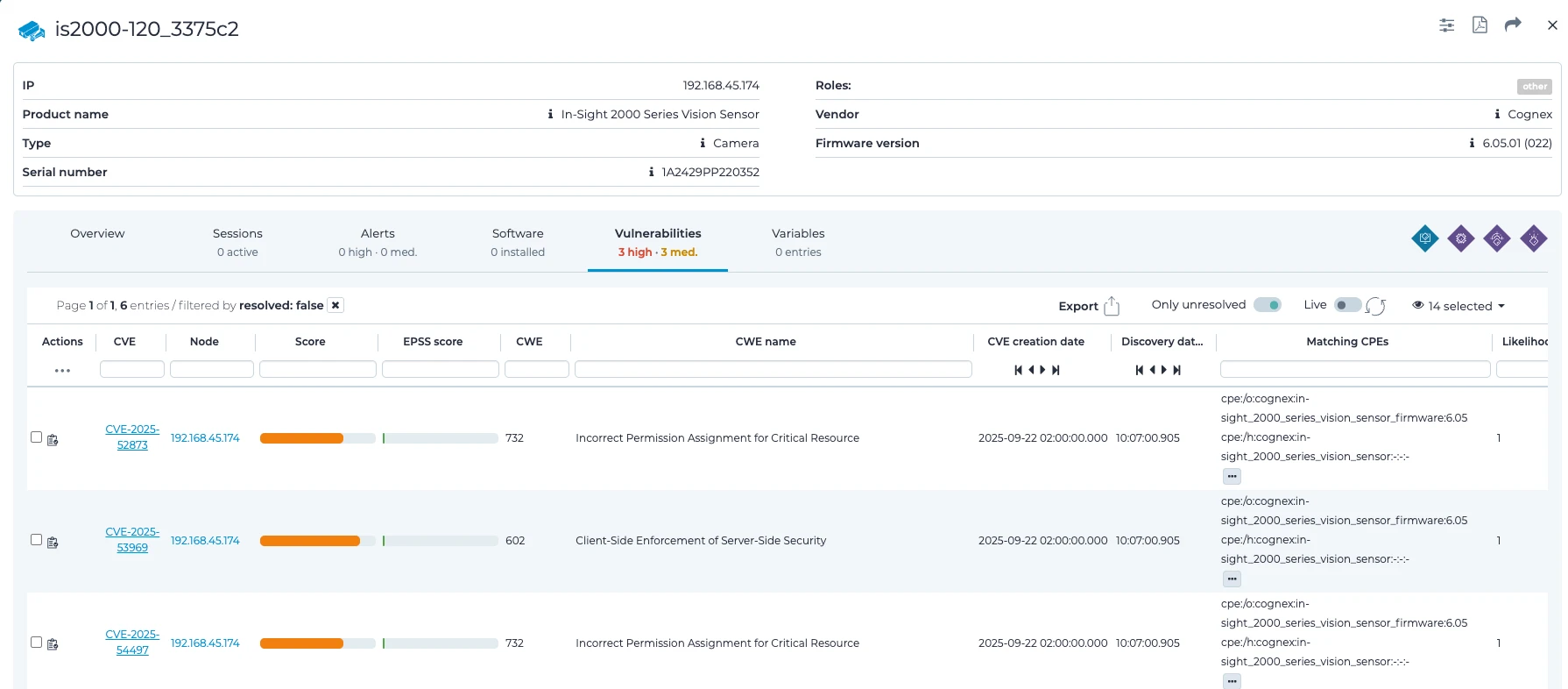

Networks 、産業用技術のセキュリティ確保に向けた継続的な取り組みの一環として、IS2000M-120の徹底的なセキュリティ評価Networks 。この調査により、9つの重大な脆弱性が発見され、そのうちのいくつかは攻撃者がデバイスを完全に侵害する可能性があり、産業環境における運用上の完全性と安全性に深刻なリスクをもたらす恐れがあります。

IS2000M-120は市販製品であるにもかかわらず、ベンダーは本デバイスの製造終了を検討していることを認めています。その結果、セキュリティパッチの提供は予定されておらず、ユーザーは外部対策に依存せざるを得ない状況です。

サイバーセキュリティ・インフラストラクチャ保護庁(CISA)と連携し、セキュリティアドバイザリが公開されました。本アドバイザリでは、発見された脆弱性を概説するとともに、組織が悪用リスクを軽減し産業環境を保護するための実践的な解決策と緩和策を提供します。

リサーチ範囲

本研究の範囲は、産業オートメーションにおけるマシンビジョンで広く利用されているプラットフォームであるコグネックス・インサイトエクスプローラー・エコシステムに焦点を当てている。このエコシステムの中心となるのは、イメージング、処理、I/O機能を単一デバイスに統合したコンパクトなスマートカメラ「コグネックス IS2000M-120」である。部品検出やバーコードスキャンなどのタスク向けに設計されており、生産環境で自律的に動作し、重要な製造ワークフローに頻繁に導入されている。

カメラの管理および設定には、ユーザーはCognex In-Sight Explorerクライアントソフトウェアを利用します。これはデバイスへのアクセスインターフェースとして機能します。このソフトウェアは認証および認可メカニズムを適用し、どのユーザーがカメラと対話できるか、設定変更やデータ取得などの機密性の高い操作を実行できるかを制御するのに役立ちます。

クライアントソフトウェアとカメラ間の通信は、コマンド、設定データ、画像結果の交換に使用されるカスタムプロトコルであるCognex In-Sightプロトコルを介して行われます。このプロトコルは、ユーザーインターフェースとデバイス本体間の制御およびデータフローを管理するため、エコシステムの全体的なセキュリティモデルにおいて中核的な役割を果たします。

脆弱性の潜在的影響

Cognex IS2000M-120カメラで発見された脆弱性は、主に3つの脅威観点から深刻な影響を及ぼします。第一に、デバイスと同じネットワークセグメント上に存在する認証されていない攻撃者(中間者攻撃(MitM)などを通じてトラフィックを傍受可能な者)は、複数の攻撃ベクトルを通じてデバイスを完全に侵害できます。このシナリオは、ネットワークセグメンテーションや暗号化が実施されていない環境において重大なリスクをもたらします。 第二に、カメラへのアクセス権限が制限された低権限ユーザーが、新たな管理者アカウントを作成することで権限を昇格させ、デバイスの完全な制御権を獲得し、組み込みのアクセス制御を事実上回避することが可能です。 第三に、Cognex In-Sight ExplorerソフトウェアがインストールされたWindowsワークステーションへのアクセス権限が限定されている攻撃者が、カメラ向けのバックアップデータを改ざんできる。この改ざんによりカメラが不正または悪意のあるタスクを実行し、サービス中断を引き起こす可能性がある。

MITRE ATT&CK®の観点では、この活動はT1210 – リモートサービスの悪用に対応します。これは正当なリモートインターフェースを悪用して不正アクセスを得る行為を含むためです。カメラ自体は機密データを保存せず、ネットワークインフラストラクチャの構成要素としても機能しませんが、産業オートメーションプロセスにおける役割から、重要な資産となります。 これを悪用すると、物理的な作業フローに影響を及ぼし、生産停止やプロセスエラーにつながる可能性のある運用障害を引き起こす恐れがある。データの機密性や広範なネットワーク侵害を標的としない場合でも、カメラが産業用制御システムに統合されているため、このような悪用の結果は深刻となり得る。

脆弱性リストと影響を受けるバージョン

Networks 、コグネックス In-Sight Explorer クライアントソフトウェア バージョン 6.5.1 および コグネックス IS2000M-120 カメラ ファームウェア バージョン 6.5.1 にこれらの脆弱Networks 。コグネックスは影響を受けるデバイスと構成の一覧を確認しました:

- In-Sight 2000 カメラシリーズ、ファームウェアバージョン 5.x および 6.x(6.5.1 を含む)

- In-Sight 7000カメラシリーズ、ファームウェアバージョン5.xおよび6.x(6.5.1を含む)

- In-Sight 8000 カメラシリーズ、ファームウェアバージョン 5.x および 6.x(6.5.1 を含む)

- In-Sight 9000カメラシリーズ、ファームウェアバージョン5.xおよび6.x(6.5.1を含む)

- In-Sight Explorerソフトウェア全バージョン 5.x および 6.x(6.5.1 を含む)

脆弱性スポットライト

本ブログで先に論じた3つの攻撃シナリオを再検討することで、脆弱性に関するさらなる洞察を提供します。

最初のシナリオ:Cognex IS2000M-120カメラと同じネットワークセグメントにアクセス可能な隣接する未認証の攻撃者が、中間者攻撃(MitM)でトラフィックを傍受することでデバイスを侵害できる。 これは、クライアントから送信されるユーザー名とパスワードに依存するCognex In-Sightプロトコルの認証メカニズムの脆弱性により可能となります。パスワードは暗号化された形式で送信されますが、異なるセッション間でも常に同一の対称鍵を使用して暗号化されます。

この欠陥により、攻撃者が暗号化された認証情報を取得し、それを再利用して有効なセッションを取得するリプレイ攻撃(CVE-2025-54810)が可能となります。 攻撃の仕組みを図2に示す。リスクがさらに高まるのは、暗号化キーが無料でダウンロード可能なIn-Sightクライアントソフトウェアにハードコードされているように見えるためである。これにより、攻撃者はキーを抽出後(CVE-2025-54754)、図3に示すように取得した認証情報を復号することが可能となる。

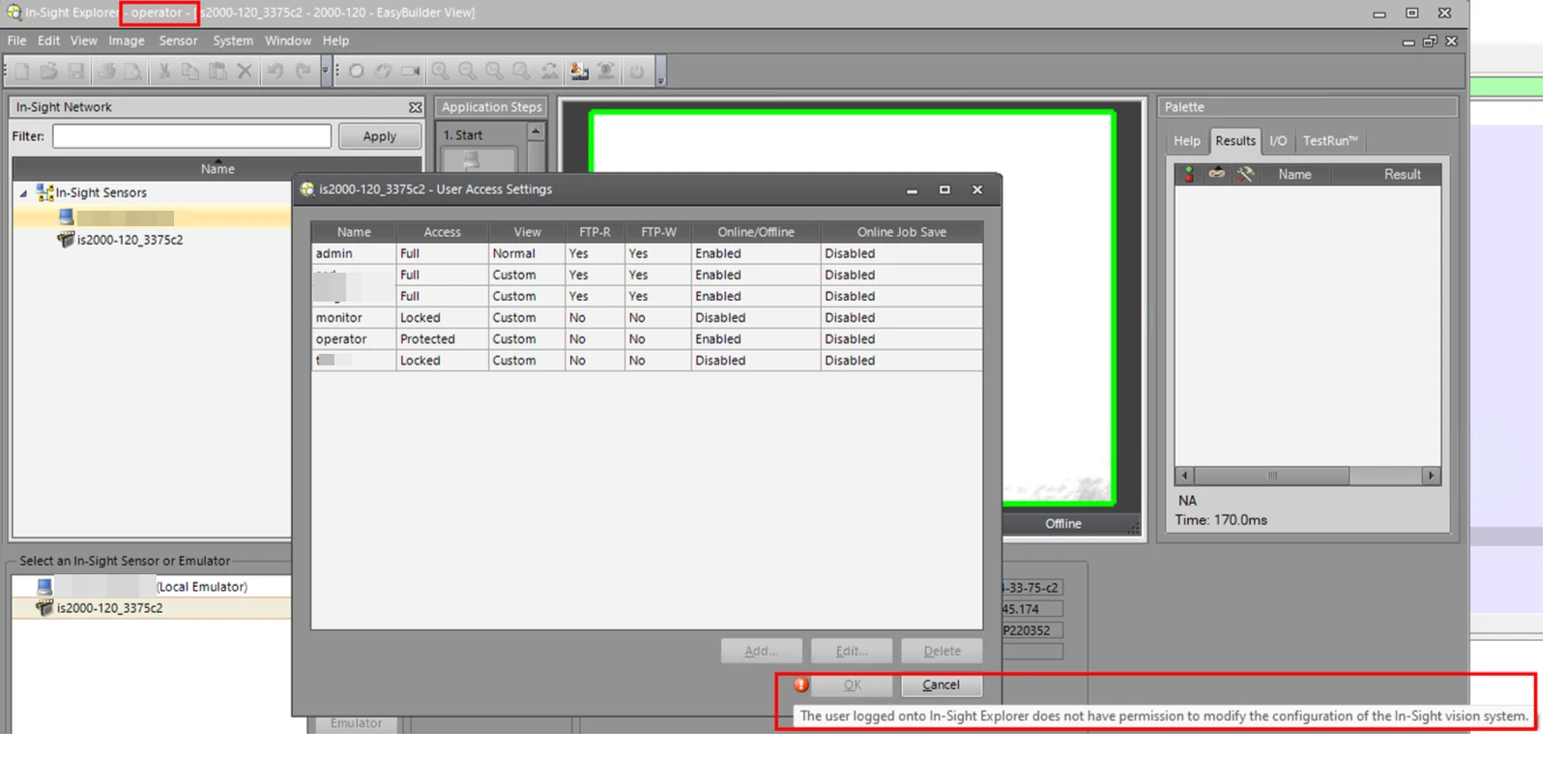

第二のシナリオ:権限の低い正当なユーザーが、アカウント制限の不適切な適用により権限を昇格させることが可能となる。Cognex In-Sight Explorerソフトウェアは3つのユーザープロファイルをサポートしている:フル(管理者)、プロテクト(機能制限あり、ユーザー作成/削除不可)、ロック(操作不可)。図4は、プロテクトレベルのオペレーターユーザープロファイルが 新規ユーザー追加に失敗する様子を示している。

CVE-2025-53969は、影響を受けるデバイスにおける認証制御が権限分離を適切に実施するには不十分であることを示しており、これにより有効な低レベルまたは制限付き認証情報を持つ攻撃者が、自身のアクセス権限を完全なユーザー権限まで昇格させることが可能となります。

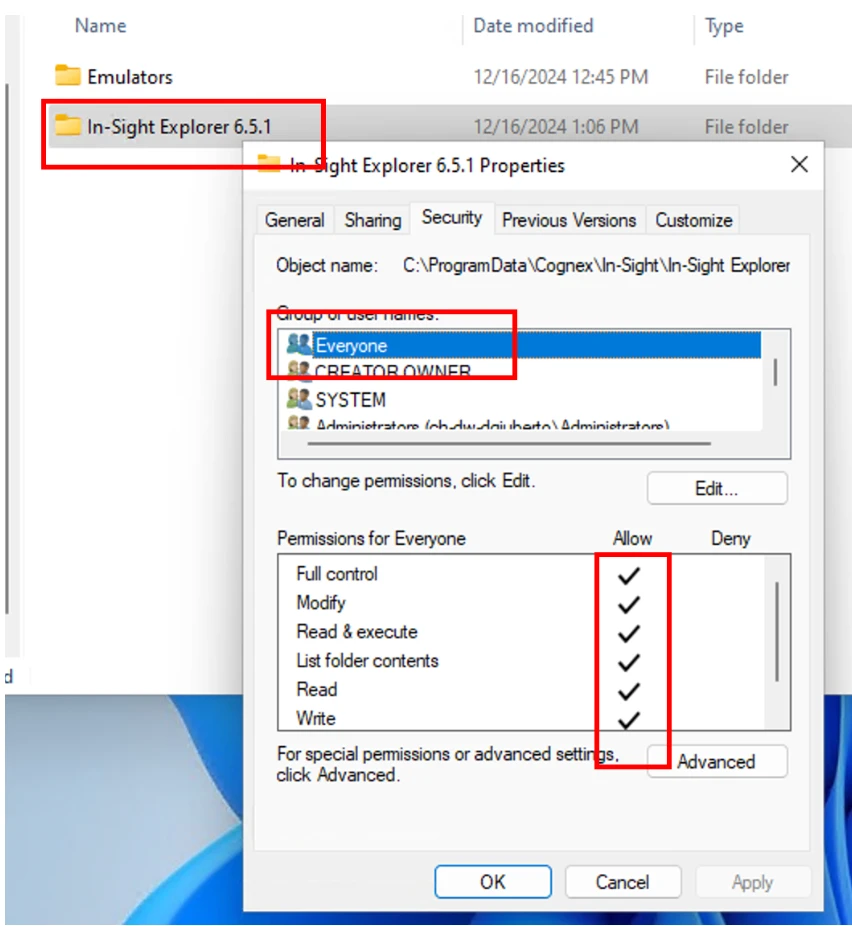

第三のシナリオ:In-Sight Explorerソフトウェアを実行するエンジニアリングワークステーションへのアクセス権を持つ低権限ユーザーが、カメラへの直接アクセス権を持たない場合でも、CVE-2025-53947を悪用して混乱を引き起こす可能性があります。これは、カメラのバックアップデータを保存するC:\ProgramData\Cognex\In-Sight\In-Sight Explorer 6.5.1内の保護が不十分なフォルダを改ざんすることを含みます。 バックアップにはカメラが実行する「ジョブ」も含まれるため、これらのファイルを改変すると、管理者が復元した際にデバイスが悪意のあるタスクや妨害行為を実行する可能性があり、重大なサービス障害を引き起こす恐れがあります。図5はC:\ProgramData\Cognex\In-Sight\In-Sight Explorer 6.5.1に紐づく特権のリストを示しています。

緩和策と提言

コグネックスは、In-Sight Explorerベースのビジョンシステムがレガシー製品であり、新規アプリケーション向けではないと報告しています。CISAはセキュリティアドバイザリを発行し、欠陥の詳細、潜在的な影響、および推奨される緩和策を説明しました。リスクを軽減するため、資産所有者は以下の対策を実施することが推奨されます:

- すべての制御システムデバイスのネットワーク露出を制限し、インターネットから直接アクセスできないようにする。

- セグメント制御ネットワークをファイアウォールの内側に配置し、リモートデバイスも同様にファイアウォールの内側に配置することで、ビジネスネットワークや企業ネットワークから隔離する。

- リモートアクセスが必要な場合は、仮想Networks VPN)などの安全な方法を使用してください。VPNにも脆弱性が存在する可能性があるため、利用可能な最新バージョンに更新する必要があります。さらに、VPNのセキュリティは、それに接続されているデバイスのセキュリティと同等の強さしか持ちません。

- 次世代のIn-Sight Vision Suiteベースのビジョンシステム(In-Sight 2800、In-Sight 3800、In-Sight 8900シリーズ組み込みカメラなど)への切り替え。

組織が脆弱なデバイスが自社環境に存在するかどうかを迅速に特定し、運用障害や侵害、さらなる攻撃の進展につながる前に悪用試行を検知・警告するために、お客様Nozomi Networks IoT の高度な機能を活用できます。本プラットフォームはネットワークトラフィックとデバイス動作に対する深い可視性を提供し、IoT にわたる効果的な脆弱性および脅威の検知を実現します。

この積極的な監視により、セキュリティチームは迅速かつ効果的に対応でき、重要ネットワークを標的とした攻撃の影響を最小限に抑えます。Nozomi IoT Networks詳細と実際の動作を確認するには、今すぐデモをご請求ください。