重要インフラに対するサイバー攻撃は絶えず変化し、進化し続けているため、既知の脅威を検知するだけでなく、これまで発見されていなかった新たなマルウェアの可能性を特定する能力を構築することに注力することが、これまで以上に重要になっています。Networks、この課題を極めて重要視しており、新たな脅威を検知するための自動化システムの構築と、重大な被害が発生する前にそれらを検知できるよう迅速に対応することに、絶えず時間と労力を注いでいます。本ブログ記事では、その実現方法、その過程で直面する課題、そしてそれらへの対処法について解説します。

新たなOT 検知における課題

被害者側で適切な可視性が確保されていれば、攻撃に利用されたマルウェアを、攻撃が成功した後に発見するのは簡単かつ明快です。必要なのは、従来のフォレンジック手順に従い、影響を受けたシステム上のさまざまなログやテレメトリ情報を照合して、点と点を結びつけることだけです。こうして、この特定のファイルが攻撃プロセスの一部であったことが判明します。つまり、それはマルウェアか、悪用されたデュアルユースツールであるということです。 攻撃キャンペーンの初期段階でこれを検知できれば、被害を最小限に抑えることができるため、顧客にとって依然として有益です。しかし、我々は攻撃の主要部分(例えば「Impact」戦術)が実際に実行される「前」に脅威を検知することを目指すべきであり、フォレンジックデータにアクセスできない状態でこれを検知することは、一連の大きな課題をもたらします。それらについて、そしてどのように対処できるかについて詳しく見ていきましょう。

どの程度の可視性が必要か?

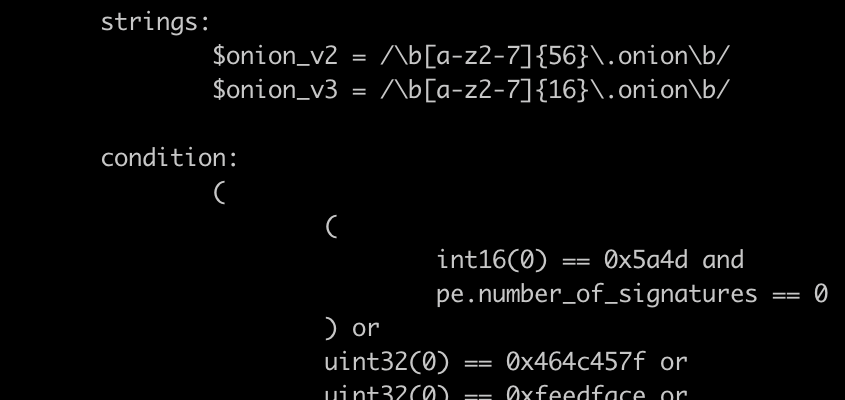

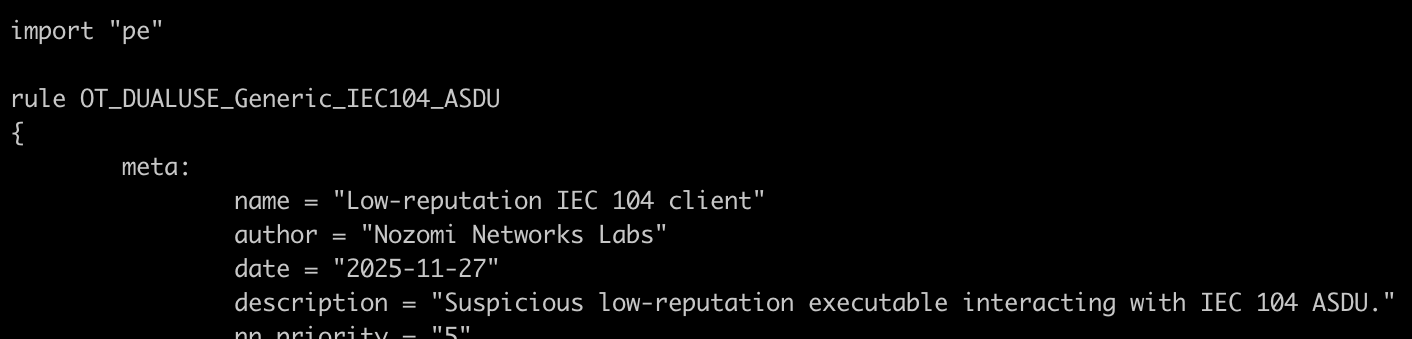

多くのサイバーセキュリティ企業が直面する最初の問題は、新たなマルウェア候補の絞り込まれたリストにアクセスする方法である。Networks メトリ送信プロセスに参加できるようにすることで、この課題を解決しています。この場合、既知の悪意あるパターンを含む従来のアラートシグネチャに加え、目に見えない脅威ハンティングルールも展開します。これらのルールはロジックが非常に汎用的なためアラートを生成せず、大量の誤検知アラートを発生させてSOCアナリストを圧倒する可能性があります。しかし、検出されるサンプルの一部は新規で、これまで未知だったマルウェアなのです。

このプロセスは、わら山から針を探すようなものです。検出されたマルウェア候補は、AIを活用した自動化技術によってさらに分析され、その総量を削減します。これにより、アナリストはごく一部のみを分析することに集中でき、このデータの流れに遅れを取らずに済むのです。

誰も見たことのないものを、私たちはどのように正しく認識すればよいのか?

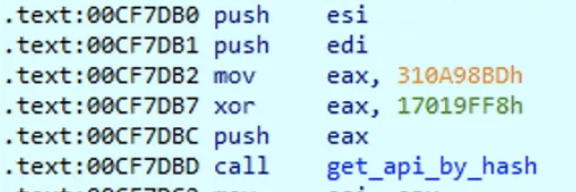

これは哲学的な質問に聞こえるかもしれませんが、マルウェアについて議論する場合、多くのケースではむしろ単純明快です。第一に、既に公に知られている脅威については、群衆の知恵(VirusTotal上の他サイバーセキュリティベンダーの検知情報や、スレット(脅威)インテリジェンス パートナーからの情報など)が非常に有用です。 次に、Nozomi 独自のレピュテーションシステムとスキャナーNozomi 、これにより受信サンプルを自社シグネチャで自動的に迅速にスキャンできます。この方法により、既知/検出済みのサンプルを素早く除外可能です。未確認サンプルを分析する場合でも、MITRE ATT&CKの多くの手法は確立された標準的な方法で実装される傾向があり、比較的バリエーションが少ないのです。

未知のサンプルをリバースエンジニアリングする際にこれらの手法を認識するだけで、経験豊富なマルウェアアナリストはそれがマルウェアか無害なものかを判断できる。多くの場合、マルウェアが最初に使用されると、作者は同じプロジェクトの開発を継続するため、将来の亜種には以前の反復版の特徴が依然として残っている。当社の内部AI搭載分類システムも、このサンプルが属する可能性のあるマルウェアファミリと対応する信頼度レベルを提案することで、この作業を支援できる。

マルウェアか、それともカスタムOT か?

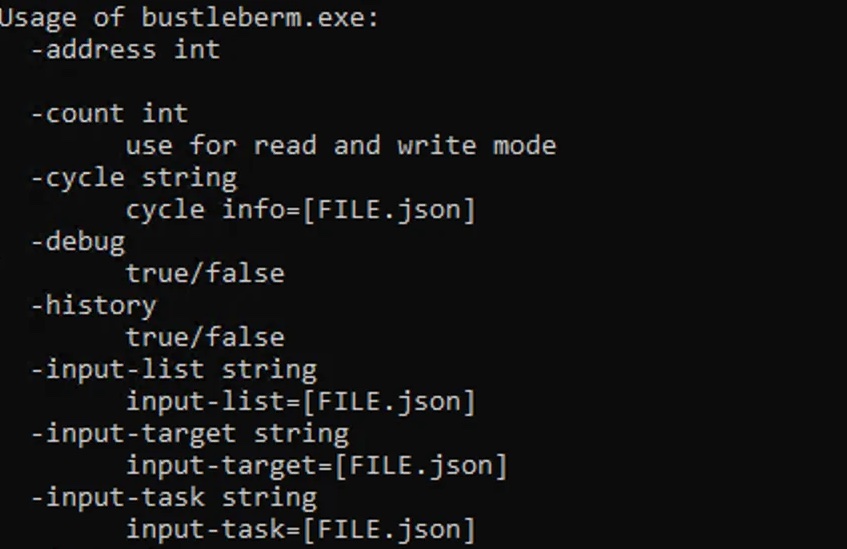

どのような活動にも言えることですが、その特有の事情により対処が難しい例外的なケースがいくつか存在します。その好例が、昨年ウクライナを標的としたマルウェア「BUSTLEBERM」です。

これはオペレーターがModbus値を変更できる汎用ツールです。主要な誤字がなく、作者を明かさず、実際の目的も言及しないクリーンなユーザーインターフェースを提供します。 フォレンジックの文脈を一切考慮せずに見ただけでは、悪意のあるものか無害なものかを判断できません。ユーザーの意図次第で両方の目的に使用できるためです。攻撃の一部としてまだ使用されていない状態でこのファイルに遭遇した場合、アナリストは何をすべきでしょうか?意思決定プロセスに役立ついくつかのポイントをご紹介します:

- テレメトリから可能な限り多くのコンテキストを収集する

ここでは、テレメトリ経由で収集した情報から可能な限り多くのコンテキストを取得することが目標です。被害環境への配信元、通信対象のマシン、同時期に同一インスタンス/サブネットワークで発生した事象など、これらの情報はすべてこの謎を解く上で極めて貴重な手がかりとなります。 - リスクスコアが低く表示されていても検知する

これは当社が採用する別のアプローチです。サンプルの正体が不明で、悪意のある目的に使用される可能性があるかどうかもわからない場合、理由を明確に説明し、対応するアラートの意味を明示した上で、必ず検知します。

これにより、より多くのコンテキストにアクセスできる、あるいはフォレンジック活動からの情報を持つ顧客は、これが意味のあるアラートであるか、あるいはこのツールが明らかに想定されている環境において安全に無視できるかについて、情報に基づいた判断を下すことができます。

概要

まったく新しい脅威を検知することは決して容易ではありません。そうでなければ、攻撃が成功する場面を目にすることはまずないでしょう。しかし、不可能というわけではありません。ネットワークとエンドポイントにおける適切な可視性の確立は、世界中のあらゆる組織が今や当然実施すべき最も重要な第一歩です。定期的な脆弱性管理の実施も、攻撃対象領域を最小限に抑えるため、組織が無視すべきではないもう一つの極めて重要な課題です。 そして最後に、AIを含む様々な強力な技術を組み合わせ、このプロセスに十分なリソースを投入することでより大きな成果が得られ、Networks のようなサイバーセキュリティプロバイダーは、脅威を可能な限り早期に検知することで、潜在的な被害が発生する確率をさらに最小限にNetworks 可能となる。