オートメーションダイレクトのCLICK Plus PLCは、工場の機械設備やビルオートメーションシステムから遠隔プロセス制御設備、さらには遊園地の乗り物制御システムなどの娯楽システムに至るまで、幅広い産業・商業環境で導入されています。

本装置はコンパクトなプログラマブルロジックコントローラであり、ラダーロジックプログラミング、I/O拡張、およびイーサネット、Wi-Fi、Bluetoothを含む複数の通信インターフェースをサポートしています。これにより、ローカル制御ネットワークと遠隔/モバイルアプリケーションの両方との統合が可能となります。

Networks セキュリティ研究者は、CLICK Plusデバイスに影響を与える7つの脆弱性を特定し、直ちにAutomationDirectに通知しました。技術的な詳細を提供したことで、ベンダーは問題を再現し修正することが可能となりました。

AutomationDirect社には、調査結果の検証と修正プログラムNetworks 、Nozomi Networks 迅速な対応と緊密な連携に感謝いたします。同社はCISAと連携してアドバイザリを公開し、報告された脆弱性に対してタイムリーに対処しました。運用者はベンダーのガイダンスに従い、推奨される更新プログラムを直ちに適用してください。

リサーチ範囲

本研究では、AutomationDirect社のCLICK PlusシリーズPLCを対象とし、特にWi-FiとBluetoothインターフェースを両方備えたC2-03CPU-2モデルを重点的に分析した。C2-03CPU-2を選定した理由は、その無線機能が、ワークステーションやモバイルデバイスからアクセスされる現場設置ユニットの代表例となるためである。

これらのデバイスは、独自開発のUDPベースのプロトコルを用いてワークステーションと通信する。また、そのプロトコルの若干変更を加えた変種が、Bluetoothおよびモバイルアプリケーションが使用する無線インターフェース上で動作する。当該プロトコルは我々の研究の主要な焦点であった:接続フェーズと鍵交換フェーズ、メッセージ形式、機密性・完全性・セッション管理を確保するためのメカニズムを検証し、特に、本来は堅牢な設計を損なう可能性のある実装上の選択がないかを探った。

ネットワークプロトコルに加え、当社の対象範囲にはCLICK Plusデバイスのプログラミングおよび管理に使用されるソフトウェアエコシステム、具体的にはCLICKプログラミングソフトウェア(ワークステーションクライアント)ならびにAndroidおよびiOSモバイルアプリケーションが含まれていました。

攻撃シナリオ

CLICK Plus PLCは、工場の機械設備やビルオートメーションシステムで広く使用されています。PLCは産業用自動化プロセス(例えばコンベアシステム)を制御する指揮者と考えられます。これにより、コンベア上の物体に関わらず、指定された速度で動作することを保証します。これを実現するために、速度や負荷などのパラメータを監視するセンサーと、コンベアを駆動するモーターなどのアクチュエータに依存しています。

コンベアベルトは様々な用途に活用できる。例えば、仕分けシステム内で荷物を搬送し、自動的に持ち上げ、回転させ、分配する。コンベアが故障すると、物品が誤って配置されたり損傷したりする可能性があり、生産ライン全体が混乱し、多大な経済的損失を招く恐れがある。

このセクションでは、Nozomi Networks 発見した脆弱性が、最終製品の仕分けおよび包装に使用されるコンベアベルトシステムをPLCが制御する生産施設にどのような影響を及ぼし得るかを説明します。

記述された攻撃チェーンでは、攻撃者がPLCが動作するネットワークにアクセスし、その内部で交換されるパケットを監視する必要がある。 標準的な運用管理策では通常このようなアクセスは防止されるが、攻撃者は依然として複数の方法で足場を確保できる。具体的には、ネットワークポートへの物理的アクセス取得、公開されたリモートメンテナンスインターフェースの悪用、PLCネットワークに接続されたワークステーションや産業用ゲートウェイの侵害、脆弱なネットワークセグメンテーションや設定ミスのあるVPNの悪用などである。これらの足場はいずれも、攻撃者が攻撃チェーンを開始し破壊的行為を可能にする足掛かりとなり得る。

図2は攻撃の流れを示している。攻撃者はまず自身の位置を確立する。アクセスが確立されると、攻撃者はネットワーク上に位置を定め、トラフィックを受動的に監視し、オペレーター(または機械)がPLCに接続するのを待つ。

攻撃者はデバイスへのログインを検知すると直ちに、交換されるトラフィックの監視を開始する。前述の通り、CLICK Plus PLCはネットワーク経由で他デバイスと通信するため、独自のUDPベースのプロトコルを使用している。 このプロトコルは暗号化と認証を提供する設計となっているが、実装上の欠陥により攻撃者はトラフィックを復号し、オペレーターの認証情報を取得できる(CVE-2025-59484 および CVE-2025-55069 として追跡されている問題、「脆弱性スポットライト:プロトコル暗号化の問題」参照)。これらの認証情報を使用することで、攻撃者はPLCへの認証を成功させることが可能となる。

攻撃者はコンベアベルトの正常な動作を変更することで工場の操業を妨害することを目的としているが、その前に、中断を回避しHMIや監視インターフェースを無効化しようとする。そのため、攻撃者は利用可能なセッションを飽和状態にさせる2つの追加プロトコル欠陥(CVE-2025-58473およびCVE-2025-57882として追跡されている問題)を悪用する。 CLICK PlusデバイスはBluetooth経由でも監視可能だが、CVE-2025-57882を利用すれば物理的な近接を必要とせず、ネットワーク経由でそれらのセッションを飽和状態にできる。

オペレータアクセスが事実上遮断された状態では、攻撃者は妨げられることなく動作し、コントローラが公開するあらゆるI/O値を読み取り/上書きできる。この機能は、CVE-2025-55038として追跡されている問題のため、より低い特権の認証情報でも可能となる可能性がある。

攻撃者は制御装置の入出力値を操作することで、最終的にベルト速度を変更し、安全インターロックを無効化または解除し、センサーの読み取り値を改ざんできる。これらの行為は製品ロットを破壊し、生産を停止させ、ライン上またはその近くで作業するオペレーターの直ちに物理的危険をもたらす可能性がある。

脆弱性リストと影響を受けるバージョン

以下の表は、Nozomi Networks CLICK Plusファミリーのバージョンv3.71までの製品において、本脆弱性調査中に発見したすべての脆弱性を一覧表示したものです:

脆弱性の潜在的影響

CLICK Plusデバイスで発見された脆弱性は、MITRE ATT&CK® for ICSフレームワークの複数の影響に直接対応します。以下に特に関連性の高い3つと、CLICK Plusの弱点がそれぞれを可能にする方法を示します。

プロトコル実装により攻撃者が鍵を回復し認証情報を漏洩させる可能性がある(CVE-2025-59484、CVE-2025-55069)、またCVE-2025-55038によりI/O値の読み取りと上書きが可能なため、CLICK Plusユニットに認証した攻撃者は設定値の変更、出力の反転、その他の不正な制御動作を実行できる。 コンベア、ポンプ、遊園地の乗り物制御装置などの機器では、これらの操作が物理的なプロセスを直接変更し、安全でない動作や損傷を引き起こす可能性があります(例:予期せぬ加速、安全インターロックの停止、バルブ位置の誤動作)。

プロトコルおよびセッション管理の欠陥(リモートでのセッション枯渇を可能とするものを含む。CVE-2025-58473 および CVE-2025-57882 として追跡)により、攻撃者はテレメトリとオペレータフィードバックを妨害できます。正当なオペレータ接続を遮断することで、攻撃者は持続的な視認性喪失を引き起こし、現地での直接介入を強制したり、制御スタッフからシステムの真の状態を隠蔽したりすることが可能です。 このような状況下では、オペレーターは危険なプロセス逸脱に気付かないか、システムの健全性について誤った認識を持つ可能性があります。

脆弱な暗号化と予測可能な鍵生成により、攻撃者は受動的に通信を復号し、機密運用データ(認証情報、ラダープログラム、設定ファイル、スケジュール、センサーログ)を抽出できる。盗まれた運用情報は、標的型追撃攻撃、商業スパイ活動、あるいは破壊的行動の効果的な計画立案に悪用される可能性がある。

脆弱性特集:プロトコル暗号化の問題点

CLICKプログラミングソフトウェアがPLCとの通信に実装するプロトコルは、独自開発のUDPベースのプロトコルである。AndroidおよびiOSアプリケーションでは、BluetoothおよびWi-Fiインターフェースを介して、このプロトコルの派生形も使用される。本プロトコルは、暗号化と認証を利用することで、機密性、完全性、および部分的な前方秘匿性を提供することを目的としている。なお、このプロトコルはクライアントの認証のみを目的としており、攻撃者がサーバーを偽装する中間者攻撃(MitM攻撃)に対する保護は提供しない点に留意されたい。

ここではプロトコルの詳細をすべて説明しません。代わりに、クライアントとPLCが現在のセッションのメッセージを暗号化するセッションキーを確立する接続フェーズに焦点を当てます。以下の(簡略化された)図は、プロトコルの鍵生成方式を示しています:

図に示すように、ワークステーション(左側)はRSA公開鍵・秘密鍵ペアを生成し、公開鍵(K_pub)をPLCと共有する。PLCはセッション鍵(Ks)を生成し、K_pubで暗号化してワークステーションに返送する。ワークステーションがKsを復号すると、両エンドポイントはKs(AESを使用)を用いて以降の通信を暗号化する。

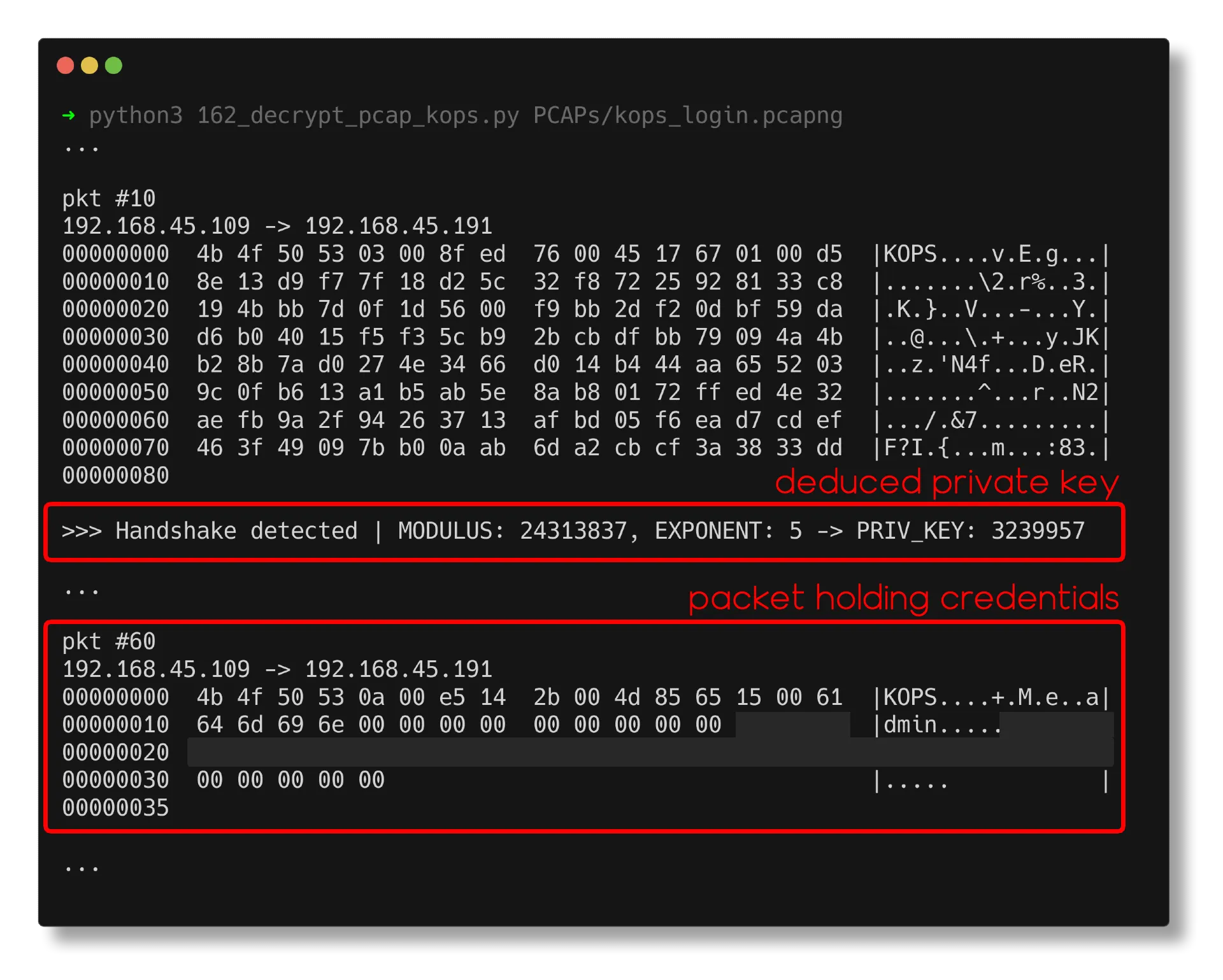

プロトコルの設計自体は妥当であるが、実装にはいくつかの重大な弱点がある。第一に、RSA鍵が極端に小さい(32ビット)ため、攻撃者が標準的な因数分解攻撃を用いて公開鍵から秘密鍵を導出することが容易である。 次に、鍵生成ルーチンは現在のタイムスタンプのみをエントロピーとして使用しているため安全ではありません。攻撃者はこのルーチンを総当り攻撃で破り、同一の鍵ペアを再現できます。これらの欠陥はCVE-2025-59484およびCVE-2025-55069として追跡されています。

いずれかの脆弱性を悪用することで、ネットワークを監視する攻撃者はオペレーターのPLC向け通信を復号できる。オペレーターの認証情報は後続のプロトコルメッセージで送信されるため、攻撃者はこれらの認証情報を窃取し、PLCへの認証に使用できる。

以下のスクリーンショットは、pcapファイルを指定すると鍵素材を抽出し、その内容を復号する当社のPoCを示しています:

有効な認証情報を使用すれば、攻撃者はデバイスに対してさらなる攻撃(例:セッション枯渇攻撃や直接的なI/O操作)を試みることが可能となり、これにより初期の暗号的脆弱性(攻撃シナリオのセクションで説明されている通り)の影響が拡大される。

修復

オートメーションダイレクトは、CLICK PlusファームウェアおよびCLICKプログラミングソフトウェア向けのセキュリティパッチを通じてこれらの脆弱性に対処しました。CISAよりセキュリティレポートが公開されています。資産所有者および運用者は以下の対応を強く推奨します:

- 影響を受けるワークステーションを、最新版のCLICKプログラミングソフトウェアで更新してください 。

- 影響を受けるCLICK Plusデバイスを、新しいバージョンのCLICKファームウェアで更新してください 。

- ネットワークセグメンテーションを実施し、 システムの露出を制限する 。

- 脆弱な資産の存在についてネットワークトラフィックを監視する 。

脆弱なファームウェアを搭載したデバイスが自社環境に存在するかどうかを組織が迅速に特定できるよう、資産所有者はNozomi Networks IoT の高度な機能を活用できます。本プラットフォームはネットワークトラフィックとホスト活動に対する深い可視性を提供し、OT 全体にわたる効果的な脆弱性および脅威の検知を実現します。

この積極的な監視により、セキュリティチームは脆弱性や攻撃に迅速かつ効果的に対応でき、重要ネットワークを標的とした攻撃の影響を最小限に抑えます。Nozomi Networks IoT 詳細と実際の動作を確認するには、今すぐデモをご請求ください。

重要なインフラを保護し、業務の完全性を維持するためには、迅速な対応が不可欠である。