ネットワークカメラはオフィス、学校、店舗、公共スペースで標準的に導入されている。映像記録に加え、物体検知、アラート、フリート管理といったソフトウェア機能を備え、安全対策と日常業務の両方に有用だ。 ハンファビジョンはこの分野の主要ベンダーです:QNV-C8012はオフィス・小売店・教育機関向けとして推奨されるコンパクトな500万画素ドームカメラであり、Wisenet Device Manager(WDM)は多数のカメラやレコーダーの検出・設定・保守を行うWindows用ユーティリティです。

Nozomi Networks 、ファームウェアv2.22.00_20240909_R188およびWDM v2.9.2.0を実行するQNV-C8012を分析した。調査により、5つの脆弱性が特定された。これらの脆弱性を組み合わせることで、攻撃者は機密データの読み取り、デバイスおよびフリートの設定変更、さらにこれらのシステムからネットワークの深部への侵入が可能となる。

調査結果を受け、チームは責任ある開示に基づきハンファビジョンのセキュリティ対応プログラム(S-CERT)に連絡しました。本記事では影響を受けるコンポーネント、高レベルでの実用的なリスク、および影響を軽減するための具体的な手順について説明します。

リサーチ範囲

ハンファビジョンのQNV-C8012は、屋内および半屋外環境での信頼性の高い監視を実現する多機能ネットワーク監視カメラです。800万画素センサーを搭載し、詳細な観察やフォレンジック調査に最適な高解像度映像を提供します。コンパクトなドームデザインにより、小売店、オフィス、産業施設など様々な環境で目立たない設置が可能です。WiseStream II圧縮技術や動体検知などの高度な機能により、帯域幅の使用効率とイベントベース録画の両方を最適化します。

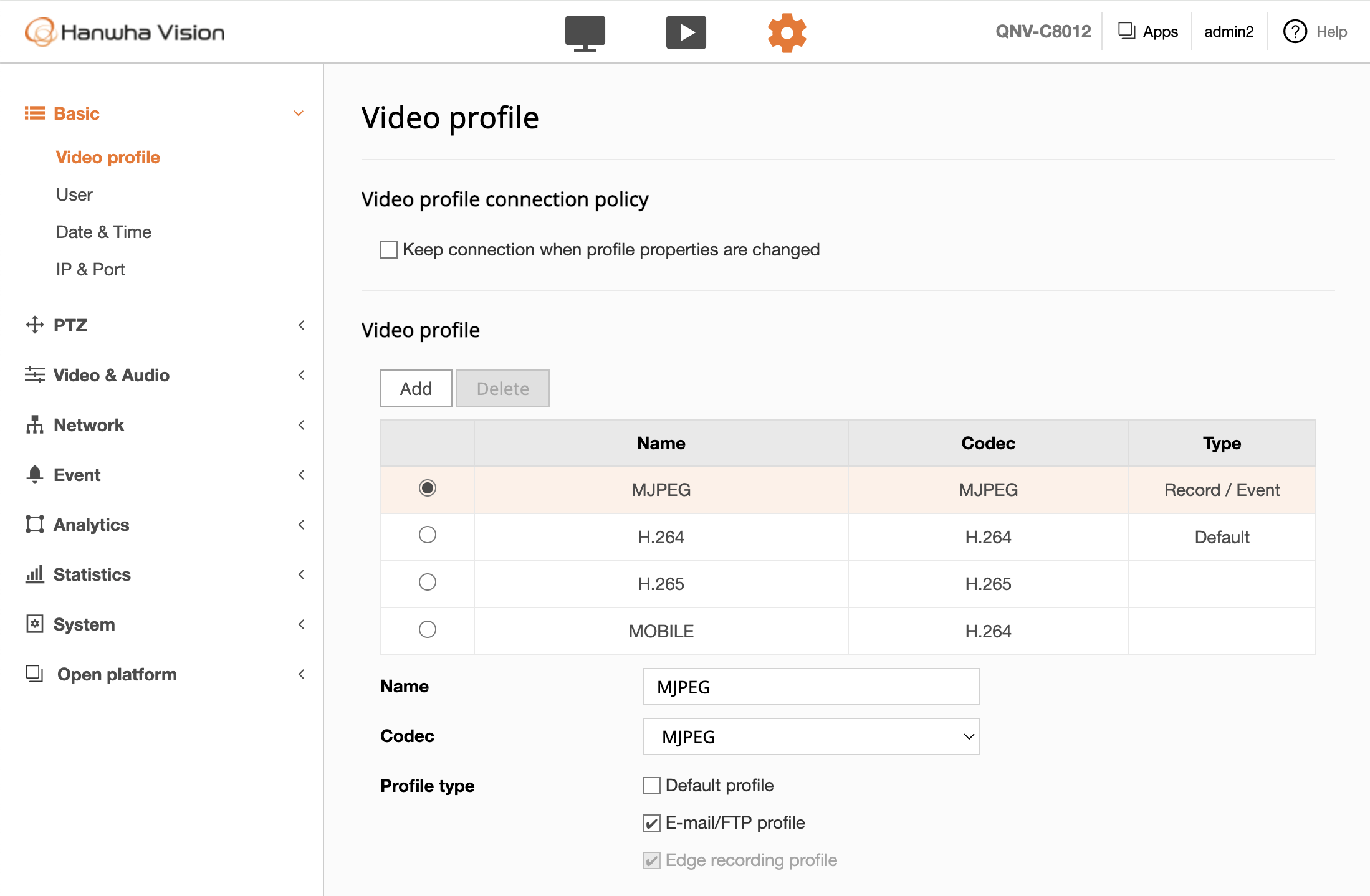

QNV-C8012は内蔵ウェブインターフェースを介したリモートアクセスと設定をサポートしており、ユーザーはライブ映像のストリーミング、録画済みイベントの確認、特定の監視ニーズに合わせた設定調整が可能です。ウェブアプリケーションインターフェースのサンプルスクリーンショットは以下の通りです:

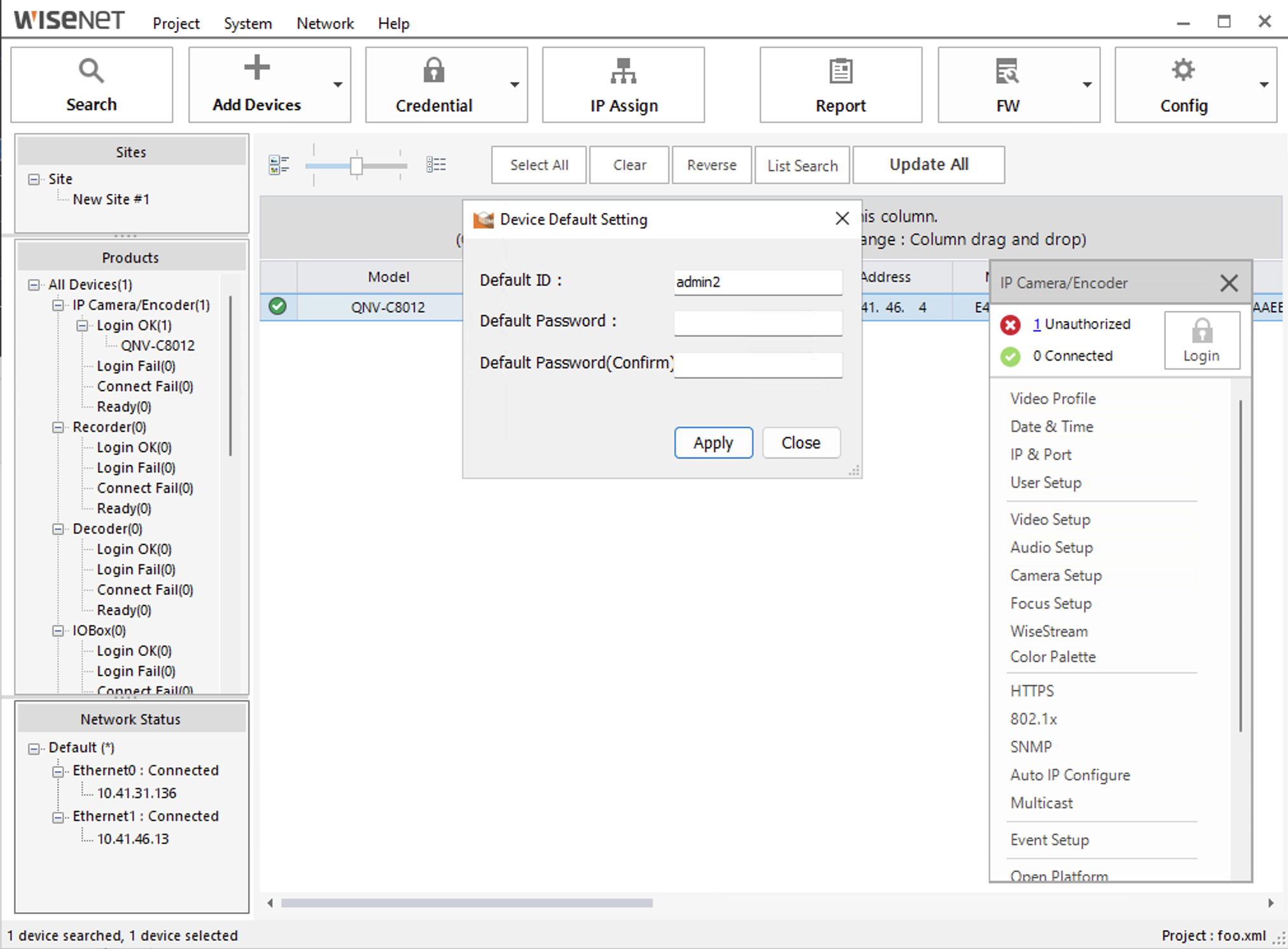

さらに、Wisenet Device Manager(WDM)Windowsアプリケーションを分析しました。WDMツールは、IPカメラ、NVR、DVRを含むHanwha Visionセキュリティ機器を効率的に管理するための強力で直感的なソフトウェアアプリケーションです。この集中管理ツールにより、管理者はネットワーク上の複数デバイスを検出、設定、監視でき、シームレスな運用とセキュリティを確保します。インターフェースのサンプルスクリーンショットは以下の通りです:

%20Windows%20application.png)

攻撃シナリオ

前のセクションでは、QNV-C8012カメラとWisenet Device Manager(WDM)の想定された使用方法について説明しました。カメラは静かに入口や廊下を監視し、WDMはオペレーターが単一のWindowsワークステーションから複数のHanwhaデバイスを発見、設定、監視する中央の「制御室」として機能します。

実際の環境、例えば混雑したオフィスビルや小売店でのこの設定を想像してみてください。オペレーターはデスクに座り、カメラのウェブインターフェースを使用して「人流計測」ウェブページ(つまり、事前に定義されたラインを通過する人の数を計測する機能)からの映像や統計を確認します。その間、WDMはバックグラウンドでカメラとレコーダーの全システムを管理し続けています。

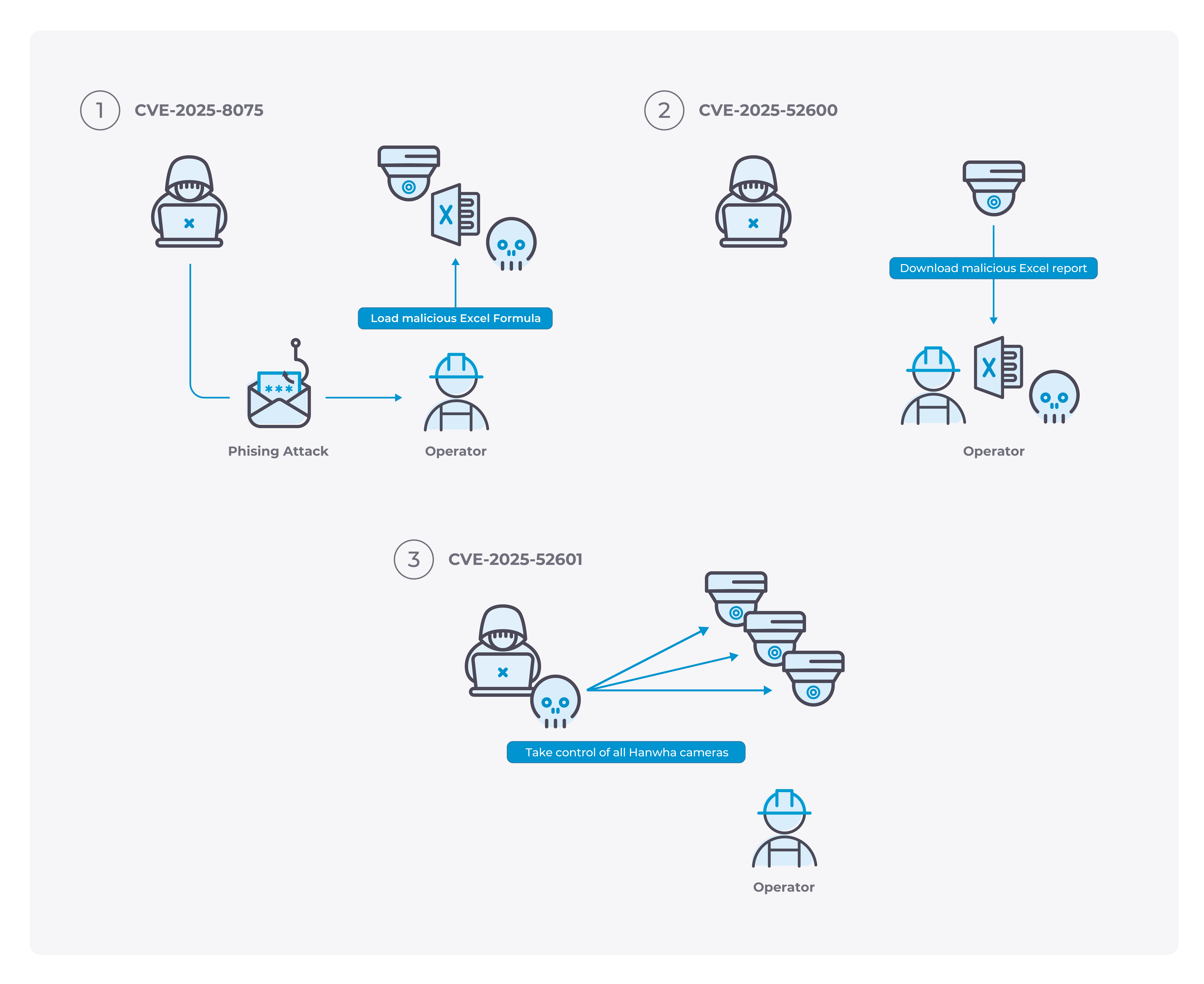

我々が特定した脆弱性は、攻撃者が同じネットワークに到達できる場合に、この通常のワークフローを二段階攻撃へと変質させる方法を示している。まずオペレーターのPCを侵害し、それを足掛かりとして複数のカメラを乗っ取るという手法である。

ステップ1 – オペレーターのPC上の「改ざんされた」レポート

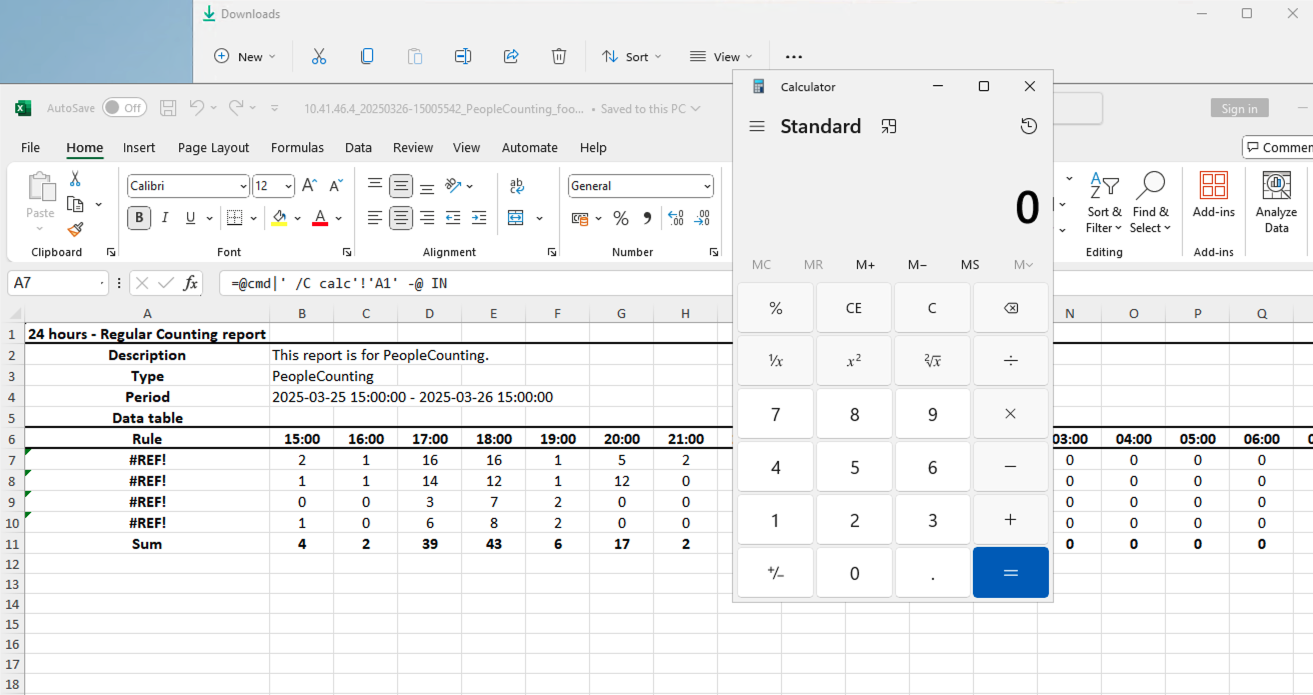

オペレーターがQNV-C8012のウェブインターフェースにログインし、「人流計測」機能を確認して占有率レポートをダウンロードする様子を想像してください。ページは完全に正常に見えます。

しかし、裏では攻撃者がウェブの脆弱性(CVE-2025-8075)を悪用し、人数のカウントルールに隠れた指示を潜り込ませています。これにより、一見無害に見えるエントリに密かに危険な名前が付けられます(つまり、ファイルを開いた際にローカルPC上で任意のコマンドを実行する悪意のあるExcel数式です)。 重要な注意点として、この問題はカメラに「CloudConnector」アドオンが事前にインストールされている場合にのみ発生します。

その後、ユーザーが手動で「FTPイベント送信」機能を有効にしている場合、システムは常に実行している処理を行います:オペレーター向けに自動Excelレポートを生成するのです。別の脆弱性(CVE-2025-52600)により、ソフトウェアはこれらのルール名を無条件に信頼し、そのままスプレッドシートに直接コピーします。 その結果、罠が仕掛けられたレポートが生成される。オペレーターがこれを開くと、埋め込まれたコンテンツにより、ワークステーションは単なる数値やグラフの表示ではなく、意図しないコマンドを実行させられる可能性がある。

この時点で、攻撃者は単純な使用状況レポートを、オペレーターのPC上での遠隔足場へと変えてしまった。

ステップ2 – 1台のPCから複数のカメラへ

そのワークステーションでコードが実行されるようになった攻撃者の次の目標は、規模の拡大である。個々のカメラを個別に狙うのではなく、ネットワーク上の多数のカメラ、NVR、DVRを一元管理するツールであるWisenet Device Managerを標的とする。

ハードコードされたパスワードの問題(CVE-2025-52601)により、WDMは共有のデフォルトユーザー名とパスワードを復号可能な形式で保存します。侵害されたワークステーションから、攻撃者はこれらの認証情報を抽出し、デフォルト設定のままの全デバイスに対して試行することが可能です。

最悪の場合、単一の悪意ある通報から始まり、攻撃者が静かにカメラ群全体を操る事態に発展する可能性がある。重要な瞬間にカメラの向きを変えたり、録画データを改ざんしたり、建物の制限区域や重要エリアを保護する物理的セキュリティ機構を操作したりするのだ。オペレーターの視点では、すべてが依然として日常業務に見える。通報を開いただけで、監視システムが今や他人のために働いていることに気づかないままに。

これらの脆弱性の影響

ハンファ ビジョン QNV-C8012 および Wisenet Device Manager で確認された脆弱性は、日常業務において以下のような現実的なリスクにつながる可能性があります:

- 業務情報の窃取 (T0882)。カメラはサーバー証明書を確実に検証しないため、デバイスとその宛先の間に位置する攻撃者は「安全な」HTTPS/SMTPトラフィックを傍受または改ざんできる。実際には、これにより機密性の高いコンテンツや認証情報が漏洩し、データが密かに改ざんされる可能性がある。

- 制御の操作 (T0831).Webインターフェースのクロスサイトスクリプティング脆弱性により、攻撃者が提供したコードがオペレーターのブラウザ上で実行される可能性があります。これにより、セッションデータの窃取、ユーザーセッションを介した設定変更、追加のプロンプトなしでのさらなるペイロードの埋め込みが可能になります。

- 生産性と収益の損失 (T0828)。レポート生成時のクライアント側での脆弱な強制により、信頼できないコンテンツがExcelエクスポートに注入される可能性があります。開かれた場合、悪意のあるスプレッドシート数式や埋め込まれたロジックが、操作者のコンピューターに対する追撃攻撃を引き起こす可能性があります。最新のOfficeではデフォルトでインターネット由来のマクロがブロックされますが、特定の状況(例:信頼された場所、内部共有、ユーザーによる上書き)では危険な動作が残存する可能性があります。

脆弱性リストと影響を受けるバージョン

Networks 、ハンファビジョン製QNV-C8012(ファームウェアv2.22.00_20240909_R188)およびWisenet Device Manager(WDM)v2.9.2.0において、中程度の深刻度を持つ5つの問題をNetworks 。以下の表は、ハンファビジョンが確認・公表した脆弱性を一覧したものです:

脆弱性スポットライト

このセクションでは脆弱性の連鎖について詳細に分析し、個々の欠陥がどのように組み合わさることで、ブラウザの侵害からワークステーションのコード実行へと攻撃をエスカレートさせ、最終的に複数のカメラに影響を与える認証情報を窃取するに至るかを説明する。

ステップ1: XSSからワークステーションのコード実行へ

ハンファ QNV-C8012 カメラを分析した結果、追加アプリケーションをインストールすることで機能を拡張できることが判明しました。 ワイズネット オープンプラットフォーム ウェブサイト。調査時点では、当社のカメラに対応する唯一のアプリケーションは ハンファ ビジョン クラウドコネクター アプリ。インストール後、ユーザーがWisenet Open Platformに対してPOSTリクエストを送信することで操作できることを確認しました。 /cgi-bin/stw.cgi エンドポイント。正常なリクエストの例は以下の通りです:

POST /cgi-bin/stw.cgi HTTP/1.1

[…]

%3CGetSDK_APP_DATA%3E%3CAppName%3ECloudConnector%3C/AppName%3E%3CData%3E

%3Cリクエスト%3E%3Cコマンド%3Eデバイスステータス取得%3C/コマンド%3E%3Cティッド%3EhXqS6Wk5n7#

1742983227911%3C/Tid%3E%3C/Request%3E%3C/Data%3E%3C/GetSDK_APP_DATA%3E

HTTP POSTリクエスト

HTTP/1.1 200 OK

[…]

<?xml version="1.0" encoding="utf-8" ?>

<Response_GetSDK_APP_DATA>

<Data><Response> <Tid>hXqS6Wk5n7#1742983227911</Tid> <Devi

ceStatus> <Claimed>false</Claimed> <MqttConnection>false</M

qttConnection> <EdgeAppVersion>1.5.9</EdgeAppVersion> </DeviceSt

atus></Response></Data>

</Response_GetSDK_APP_DATA>

HTTP応答

ウェブアプリケーションは、レスポンス内でTidエンティティの値を直接反映します。詳細な調査により、この入力の検証が不十分であることが判明しました。実際、Tidエンティティ内にCDATAセクションを注入することが可能であり、その中にJavaScriptを埋め込んだXHTMLのbody要素を含めることができました。アプリケーションがこのコンテンツをそのままレスポンスに挿入するため、XSS脆弱性(CVE-2025-8075)が発生します。

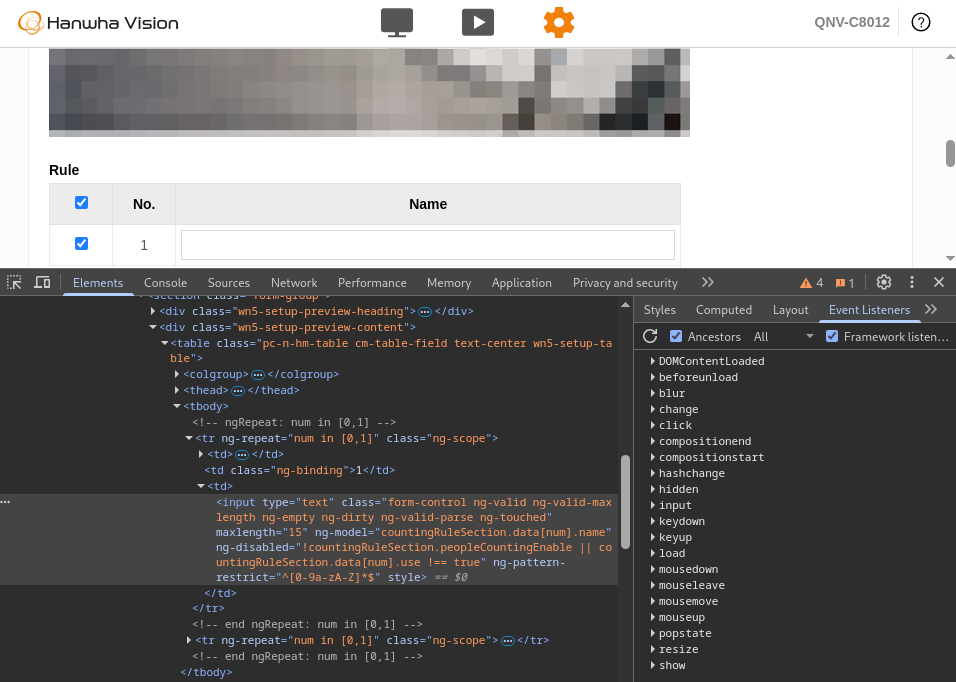

さらに分析を進めた結果、別の問題が判明しました:統計 > 人数カウント機能では、ユーザーがカスタムルール名を定義できます。ウェブページのソースコードを調査したところ、クライアントサイドで正規表現が適用され、これらの名前が英数字のみに制限されていることが判明しました。詳細は以下の通りです:

当社の分析により、このルールはサーバー側で強制されていないことが判明しました。これにより、想定される英数字以外の文字を注入することが可能となります。アプリケーションは自動生成されるXLSXレポートの作成時にこの入力を完全に信頼するため、攻撃者はこれを悪用して任意のコンテンツを埋め込むことができます。

可能性の一つとして数式注入が挙げられる:ファイルにダイナミックデータ交換(DDE)関数が含まれており、被害者がDDEの自動処理が設定されたExcelでファイルを開いた場合、攻撃者は一連の攻撃を仕掛け、被害者のシステム上でリモートコマンド実行を達成する可能性がある。

以下の概念実証(PoC)は、CVE-2025-52600が実際にどのように悪用されるかを示しています。この実証では、クライアントアプリケーションを完全にバイパスし、カメラと直接HTTP通信を行いました。

GET /stw-

cgi/eventsources.cgi?msubmenu=peoplecount&action=set&Enable=True&Line.1.Name=%3d%63%6d%64%7c%27%20%2f%43%20%63%61%6c%63%27%21%27%41%31%27&Line.1.座標=1267,895,1057,1511&Line.1.モード=右から左へ&Line.1.有効化=True&Line.2.名前=%3d%63%6d%64%7c%27%20%2f%43%20%63%61%6c%63%27%21%27%41%32%27&Line.2.Coordinate=336,1211,542,742&Line.2.Mode=RightToLeftIn&Line.2.Enable=True&ObjectSizeCoordinate=1412,855,1179,1088&CalibrationMode=ObjectSize&SunapiSeqId=1501 HTTP/1.1

[…]

HTTPリクエスト

この要求の結果、2つのルールはDDE関数で再命名され、生成されたファイルをDDEを有効にした状態でExcelで開くと、自動的にcalcプログラムの実行がトリガーされる。

最後に、ExcelでXLSXファイルを開いた後の結果です。ご覧の通り、「calc」アプリケーションが起動し、被害者のワークステーションで任意のコードが実行されたことを確認できます。

CVE-2025-52600の悪意あるルールを注入するために使用されるHTTPリクエストは、以前のCVE-2025-8075クロスサイトスクリプティング脆弱性を通じても到達可能です。実際には、攻撃者がこれら2つの問題を連鎖させることが可能であることを意味します。 ただし、依然として一つの障壁が残っている:攻撃者は被害者に細工されたExcelファイルを実際にダウンロードして開かせる必要がある。この追加ステップにより、攻撃は純粋な脆弱性悪用からソーシャルエンジニアリングの領域へと移行する。

ステップ2: カメラのデフォルト認証情報の窃取

攻撃者が被害者のワークステーション上でコード実行に成功すると、悪意のあるExcelファイルをダウンロードして開いたWindowsマシンとリモートでやり取りできるようになります。これがWisenet Device Managerを実行しているシステムである場合、新たな攻撃機会が生まれます。CVE-2025-52601を悪用してデフォルトのユーザー名とパスワードを復号化し、それらの共有認証情報で設定された全てのカメラの制御を奪おうとするのです。

この弱点を理解するために、Wisenet Device Managerが機密データをどのように扱うかを見てみましょう。 ほとんどのプロジェクト情報と設定は、ユーザーが選択したパスワードで暗号化されたプロジェクトファイルに安全に保存されます。ただし、1つの例外が顕著です:デバイスのデフォルト認証情報設定です。この機能により、ユーザーはカメラに初めて接続する際に使用するデフォルト認証情報のペアを定義できます。重要なのは、これらの認証情報が特定のプロジェクトに紐付けられておらず、すべてのプロジェクトで共有される点です。そのため、一度漏洩すると高価値な標的となります。

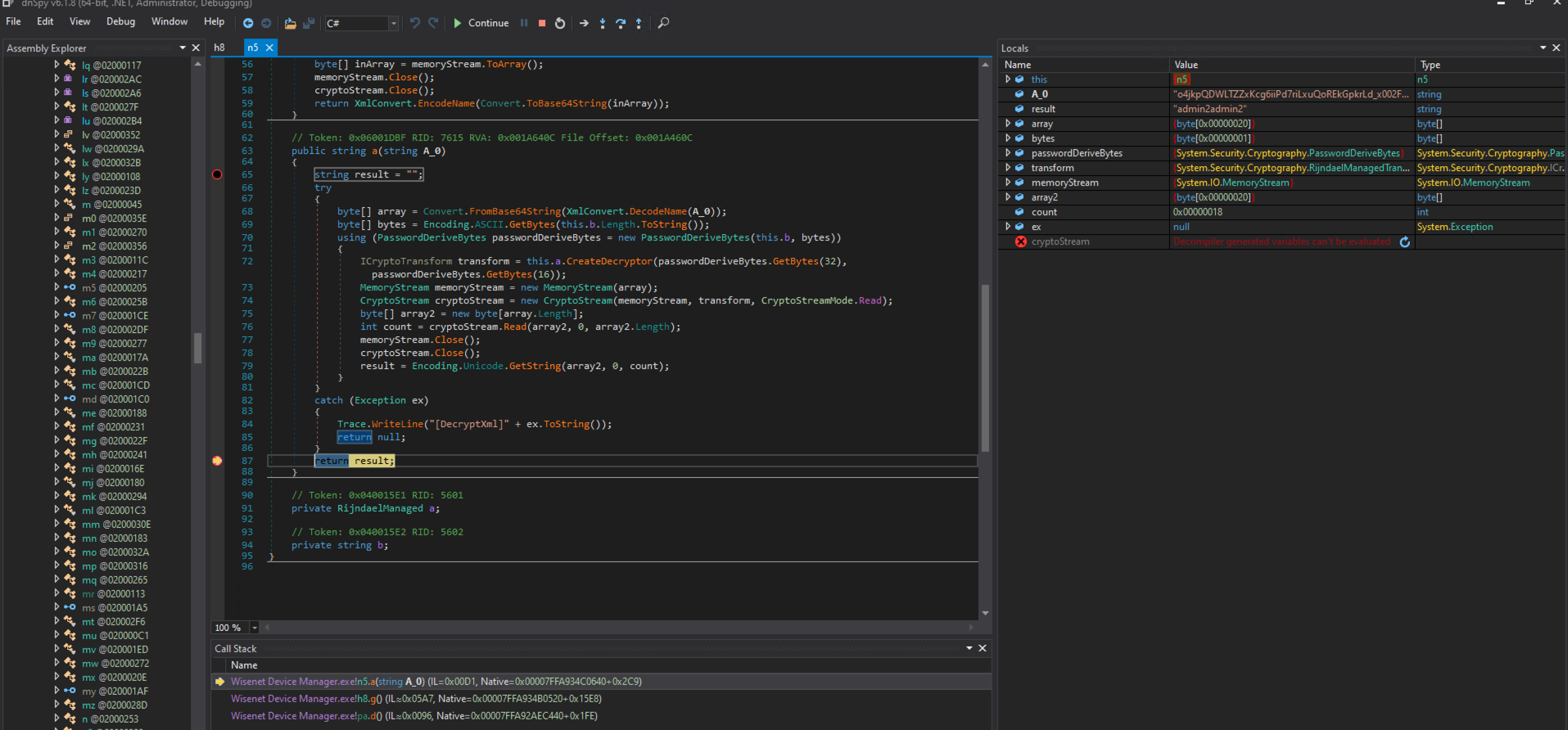

これらの認証情報がWindowsシステム上でどのように保存されているかを確認するため、リバースエンジニアリングを実施した。テスト用に、アプリケーション内でデフォルトの認証情報ペア(admin2 / admin2admin2)を設定した。次に、よく知られた.NETリバースエンジニアリングツールであるdnSpyを用いたデバッグセッションを開始し、Wisenet Device Managerが起動時にこのデータをどのように復号化するかを観察した。

初期化時に、アプリケーションはクラスh8の新しいオブジェクトをインスタンス化します(解析対象のバイナリはシンボルが削除されていました)。このクラスはデフォルトのアプリケーション設定の集合を保持しているようです。特に注目すべきは、このオブジェクト内の属性fが定数値****(編集済み)で初期化されている点です。

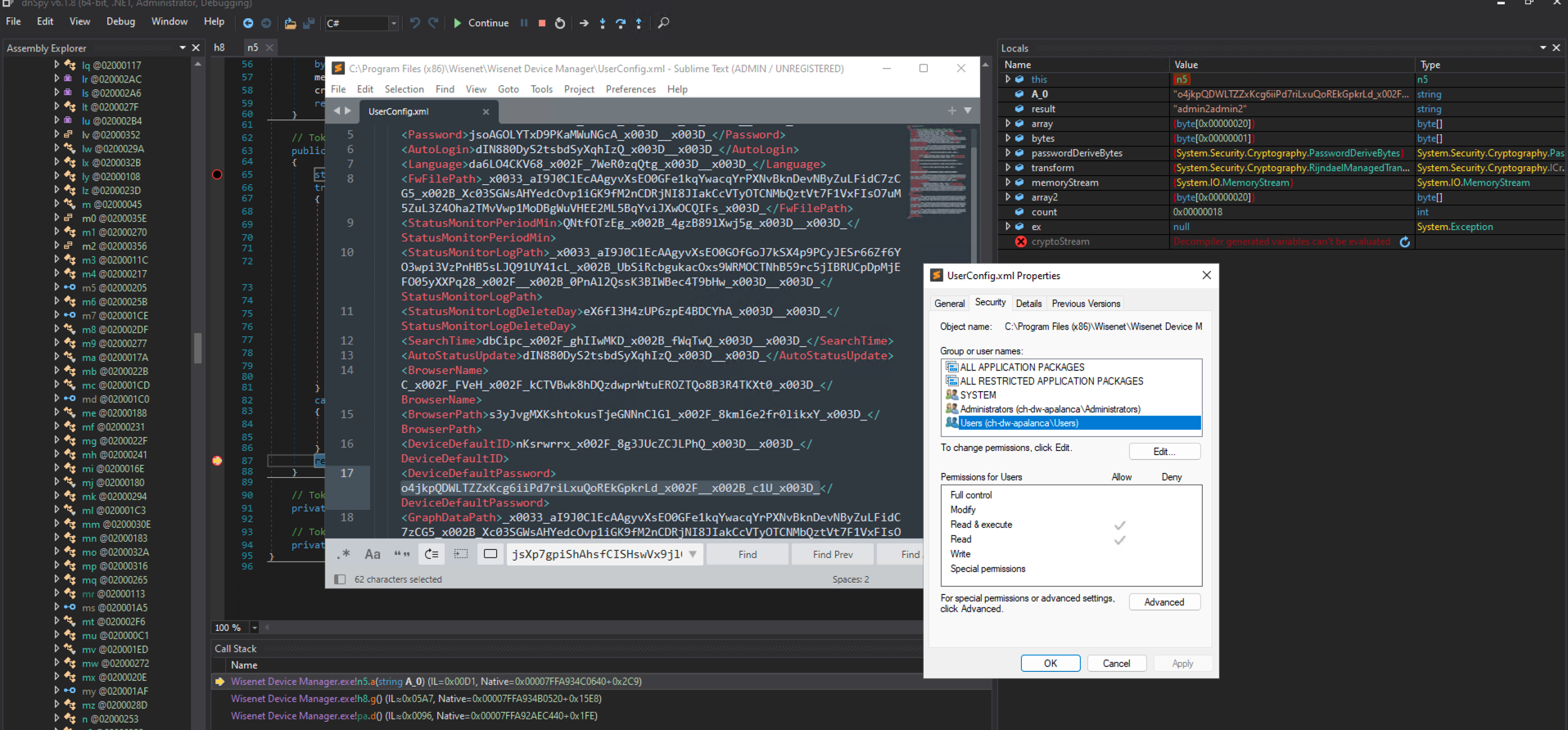

.png)

いくつかの命令を実行した後、アプリケーションは暗号化された「DeviceDefaultPassword」設定をファイル「C:\Program Files (x86)\Wisenet\Wisenet Device Manager\UserConfig.xml」から読み込もうとします。具体的にはメソッド「n.a」を呼び出し、引数として暗号化された値を渡します。 メソッド「n.a」は暗号化された値のAES復号化を実行します。以下の証拠では、属性「n.b」が依然として「****」である点に注意してください。

.png)

実行後、以下に示すように、メソッド「n.a」はテスト用に保存されたデフォルトパスワード「admin2admin2」を返しました。これにより、値がハードコードされたパスワード「****」で暗号化されていることが確認されました。

さらに、分析の結果、「C:\Program Files (x86)\Wisenet\Wisenet Device Manager\UserConfig.xml」ファイルがすべてのWindowsユーザーによって読み取り可能であることが判明しました。

したがって、Windowsユーザーは(低権限であっても)このファイルの内容を読み取り、デフォルトのユーザー名とパスワードを復号化し、この認証情報を共有するすべてのカメラの制御権を取得しようとする可能性があります。

結論と提言

ハンファビジョンのQNV-C8012およびWisenet Device Manager(WDM)の分析により、これらの製品を使用するネットワークのセキュリティ態勢に具体的かつ深刻な影響を及ぼす可能性のある脆弱性が発見されました。責任ある開示に基づき、ハンファビジョンのS-CERTと発見内容を調整した結果、以下のパッチが開発され、これらの問題が解決されました:

- ハンファビジョン QNV-C8012 v2.22.10_20251203_R290

- ワイズネット デバイス マネージャー (WDM) v2.9.3.1

- ハンファ ビジョン クラウドコネクター_v_Q_AI_2_11_04_20251016_hva_prod

Networks 使命に沿い、当社の目標は、接続システムの信頼性とセキュリティを向上させる実践的な手順を事業者およびベンダーに提供することです。今後もハンファビジョンと責任ある協力を継続し、映像監視環境をより安全かつ強靭にするためのガイダンスを共有してまいります。

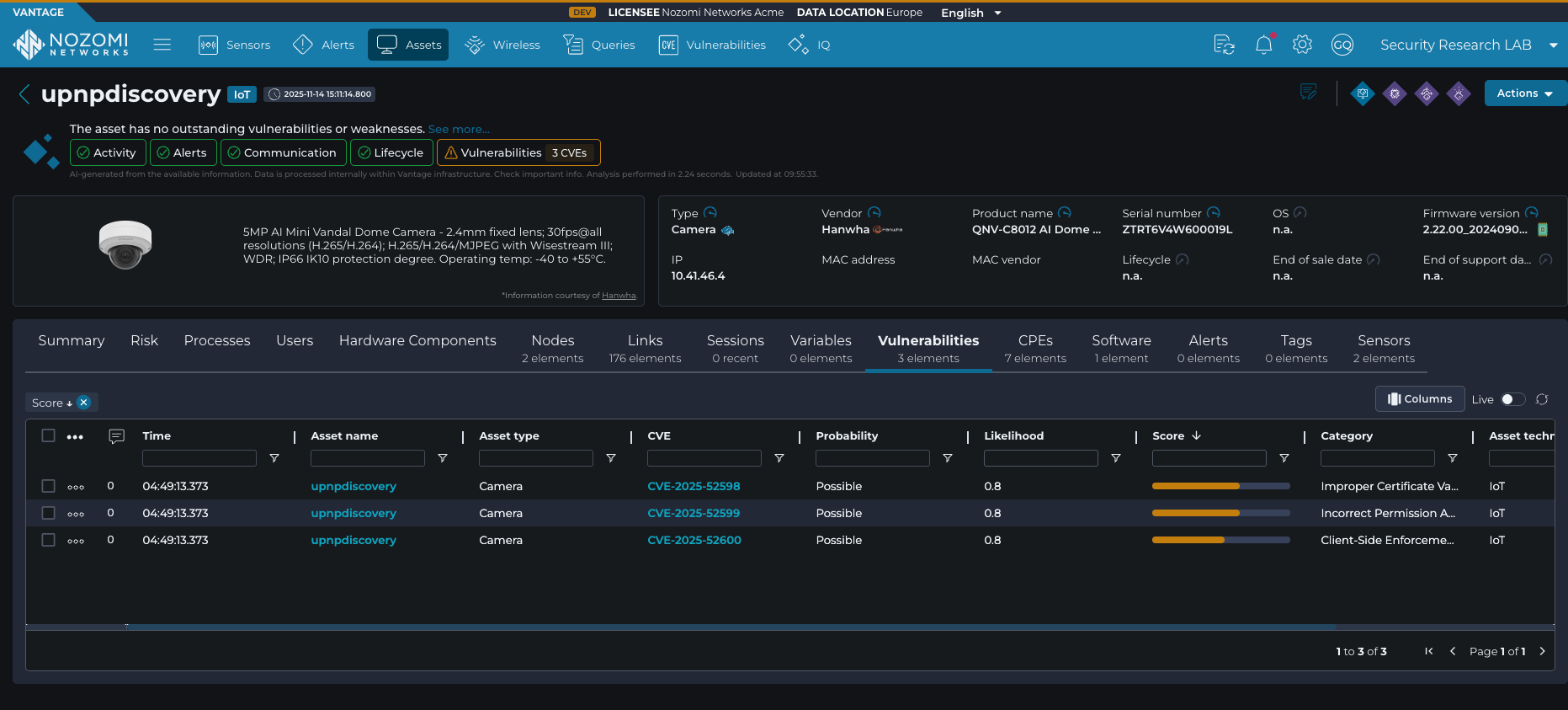

組織が脆弱なデバイスが自社環境に存在するかどうかを迅速に特定し、運用障害や侵害、さらなる攻撃の進展につながる前に悪用試行を検知・警告するために、資産所有者はNozomi Networks IoT の高度な機能を活用できます。本プラットフォームはネットワークトラフィックとデバイス動作に対する深い可視性を提供し、IoT にわたる効果的な脆弱性・脅威検知を実現します。

この積極的な監視により、セキュリティチームは脆弱性や攻撃に迅速かつ効果的に対応でき、重要ネットワークを標的とした攻撃の影響を最小限に抑えます。Nozomi Networks IoT 詳細と実際の動作を確認するには、今すぐデモをご請求ください。

.webp)